GoPlus Чрезвычайное оповещение: похоже, что Adobe подверглась кибератаке, произошла утечка данных 13 миллионов пользователей

Платформа безопасности GoPlus 3 апреля опубликовала экстренное предупреждение: Adobe, как предполагается, подверглась целенаправленной атаке; около 13,000,000 записей пользовательских данных сталкиваются с риском утечки. Инцидент был раскрыт в материале «International Cyber Digest» («Международный кибер-дайджест»), где злоумышленник, идентифицированный как «Мистер Енот» (Mr. Raccoon), утверждает, что проник в системы Adobe.

Путь атаки через цепочку поставок: от индийских аутсорсеров к ключевым системам Adobe

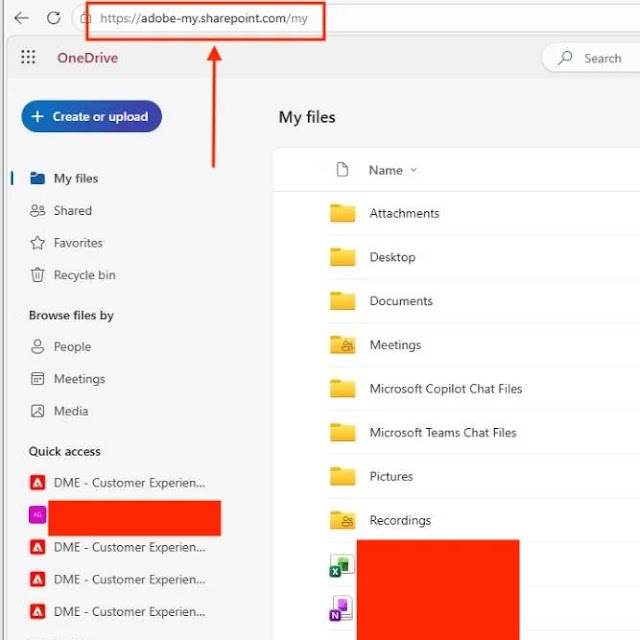

Точкой входа для этой атаки стало не прямое инфраструктурное звено Adobe, а одна из аффилированных с ней индийских компаний по аутсорсингу бизнес-процессов (BPO) — типичный сценарий атак через цепочку поставок. Злоумышленник развернул на компьютере сотрудника BPO вредоносный троян удалённого доступа (RAT) через фишинговые письма, получив первоначальную точку опоры; затем, используя спланированную фишинговую атаку, злоумышленник нацелился на вышестоящее руководство затронутого сотрудника, расширяя охват сетевого контроля.

Установленный RAT не только позволяет получать доступ к документам целевого компьютера, но и может запускать сетевую видеокамеру устройства, а также перехватывать личные сообщения, передаваемые через WhatsApp, предоставляя возможности глубокого доступа, далеко превосходящие обычное проникновение в корпоративное рабочее оборудование. Этот путь демонстрирует системные слепые зоны в управлении безопасностью у третьих поставщиков при передаче на аутсорсинг ключевых бизнес-процессов компании.

Высокая опасность утёкших данных: от поддержки тикетов до полного раскрытия нулевых дней на HackerOne

Набор данных, о предполагаемой утечке которого идёт речь, по своей природе особенно чувствителен и включает разнообразную информацию с высокой ценностью:

13,000,000 тикетов поддержки: содержит имена клиентов, электронные адреса, сведения об аккаунтах и описания технических проблем — идеальный материал для точечного фишинга и кражи личности

15,000 записей сотрудников: информация о внутренних сотрудниках компании, которая может быть использована для более глубоких атак социальной инженерии

Все записи 제출 для премий за уязвимости на HackerOne: самая разрушительная часть — включает нераскрытые ранее уязвимости безопасности, о которых сообщали специалисты по безопасности в отчётах в рамках программы bug bounty; до выпуска патча и завершения исправлений в Adobe сведения о таких zero-day уязвимостях, попав к злоумышленникам, дадут готовые маршруты для последующих атак

Различные внутренние документы: точные рамки подлежат дальнейшему уточнению

Рекомендации GoPlus пользователям по безопасности: меры защиты, которые нужно принять немедленно

В связи с этим инцидентом GoPlus рекомендует затронутым пользователей немедленно выполнить следующие шаги: во‑первых, включить двухфакторную аутентификацию (2FA), чтобы даже при утечке пароля напрямую не произошёл захват аккаунта; во‑вторых, изменить пароли соответствующих аккаунтов Adobe, чтобы не повторно использовать их на разных платформах; в‑третьих, проявлять максимальную настороженность в отношении любых телефонных звонков или писем, где утверждают, что это «официальная служба поддержки Adobe» — сведения из утекших тикетов поддержки могут быть использованы для точного мошенничества с помощью социальной инженерии.

GoPlus также напоминает пользователям держать в голове принцип «четырёх не» против фишинга: не нажимать на незнакомые ссылки, не устанавливать ПО неизвестного происхождения, не подписывать неизвестные сделки и не переводить деньги на адреса, не прошедшие проверку.

Часто задаваемые вопросы

Официально ли Adobe уже подтвердила эту утечку данных?

На данный момент Adobe не выпускала никаких официальных заявлений, подтверждающих или опровергающих этот инцидент. Имеющаяся информация в основном исходит из заявлений самого злоумышленника и отчёта «International Cyber Digest»; ожидается ответ от официальных представителей Adobe или независимая верификация третьей стороной. Пользователям следует принимать профилактические меры до появления ясных сведений.

Почему утечка записей о submission bug bounty на HackerOne особенно опасна?

Записи о submissions содержат нераскрытые ранее уязвимости безопасности, о которых специалисты по безопасности сообщали в рамках программы премий за уязвимости; до того, как Adobe завершит исправление и выпустит патч, они имеют характер «zero-day (нулевых дней)». Если такие сведения попадут в руки злоумышленников, они могут быть использованы немедленно для новых атак против продуктов Adobe, подвергая прямому риску частных и корпоративных пользователей, которые используют ПО Adobe в больших масштабах.

Как атаки через цепочку поставок обходят собственные меры безопасности компании?

Атаки через цепочку поставок обходят собственные меры безопасности компании, проникая в её аутсорсингового подрядчика. Даже если собственные меры безопасности Adobe строгие, если стандарты безопасности у привлечённой третьей BPO-компании не соответствуют требованиям, она всё равно может стать точкой входа для злоумышленников. Эксперты по безопасности рекомендуют проводить регулярные аудиты всех сторонних поставщиков, имеющих права доступа к данным, и строго ограничивать права на использование функции массового вывода данных.