威风十八面

趋势分析。龙虾AI加持

- 赞赏

- 点赞

- 评论

- 转发

- 分享

#Gate广场四月发帖挑战

#三月非农数据来袭

非农对行情的影响或延续到下周

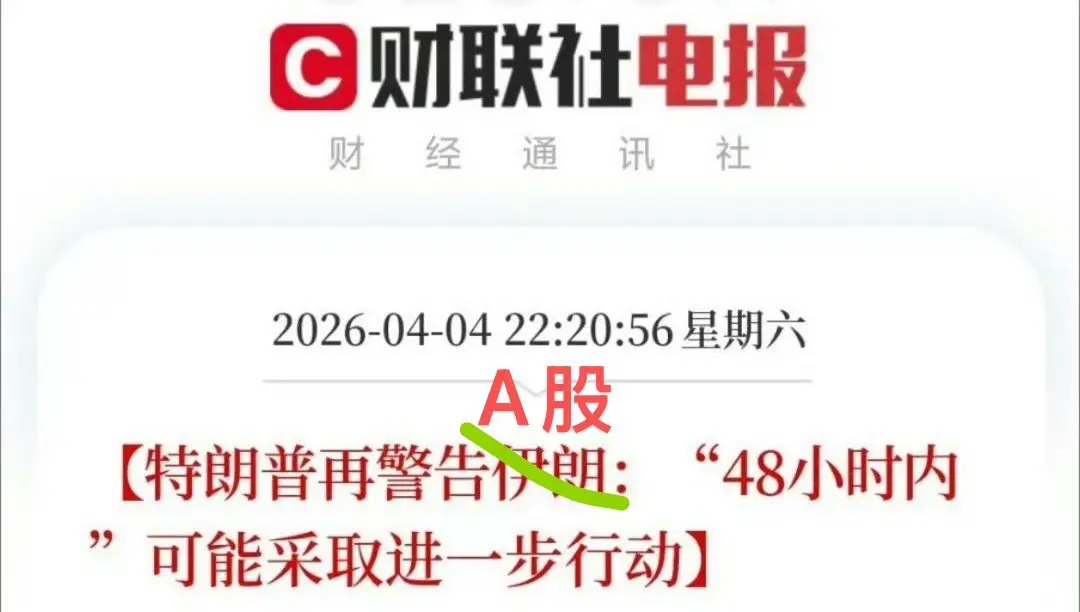

美国3月非农就业报告表现强劲,为市场提供了关键指引。数据显示,非农就业人数新增17.8万人,远超市场预期的6万至6.5万人,失业率也降至4.3% 。然而数据公布后,除美元指数短线飙升外,加密货币市场一片波澜不惊,这或许与周末叠加美国复活节假期市场流动性较低有关,数据对市场的影响或在下周体现。

深度解码数据

深入解析非农数据,我们发现以下几点值得关注:一是非农就业人口虽大幅增长,但其中76%增长来自医疗保健行业返岗(其中3.5万人为罢工结束回流),二是,失业率虽然有所下降,但这背后是劳动参与率降至61.9%(2021年以来最低),这意味着失业率下降的直接原因是劳动力供给收缩而非需求扩张。所以综合来看,3月份非农数据超出预期或许是一次“技术性反弹”而非经济复苏信号,就此断言美国经济仍然强劲或飞速增长或许有失偏颇。这也是数据公布后市场反应并不强烈以及近期联储主席鲍威尔讲话持续偏”鸽派“的原因,在高油价构成的通胀的打压下,美国经济仍有陷入”滞胀“的风险。

对币圈构成利空-影响或在下周体现

虽然这次非农数据超预期的”含金量“不是太高,但对加密货币和金银还是构成利空,最主要的是经济表面的强韧降低了美联储降息的可能,在高油价带来的高通胀面前,市场上甚至响起了再次加息的声音。据悉,数据公布后,202

#三月非农数据来袭

非农对行情的影响或延续到下周

美国3月非农就业报告表现强劲,为市场提供了关键指引。数据显示,非农就业人数新增17.8万人,远超市场预期的6万至6.5万人,失业率也降至4.3% 。然而数据公布后,除美元指数短线飙升外,加密货币市场一片波澜不惊,这或许与周末叠加美国复活节假期市场流动性较低有关,数据对市场的影响或在下周体现。

深度解码数据

深入解析非农数据,我们发现以下几点值得关注:一是非农就业人口虽大幅增长,但其中76%增长来自医疗保健行业返岗(其中3.5万人为罢工结束回流),二是,失业率虽然有所下降,但这背后是劳动参与率降至61.9%(2021年以来最低),这意味着失业率下降的直接原因是劳动力供给收缩而非需求扩张。所以综合来看,3月份非农数据超出预期或许是一次“技术性反弹”而非经济复苏信号,就此断言美国经济仍然强劲或飞速增长或许有失偏颇。这也是数据公布后市场反应并不强烈以及近期联储主席鲍威尔讲话持续偏”鸽派“的原因,在高油价构成的通胀的打压下,美国经济仍有陷入”滞胀“的风险。

对币圈构成利空-影响或在下周体现

虽然这次非农数据超预期的”含金量“不是太高,但对加密货币和金银还是构成利空,最主要的是经济表面的强韧降低了美联储降息的可能,在高油价带来的高通胀面前,市场上甚至响起了再次加息的声音。据悉,数据公布后,202

BTC0.52%

- 赞赏

- 2

- 6

- 转发

- 分享

Ryakpanda :

:

冲就完了 👊查看更多

$RIVER 走势继续验证我之前的帖子,主力仍在区间内反复收割。

当前空头仓位不降反增,说明主力在12附近又在加空。他们的策略很清晰:区间上沿13.3-13.5加空,区间下沿11.5-11.8平空,中间位置不动。现在价格处于区间中下部,主力选择持仓观望。

接下来剧本:

短期: 继续在11.8-12.5区间震荡,波动会越来越小,成交量继续萎缩。

关键观察:

缩量横盘在12附近,主力在等,要么等一个利好拉上去再加空,要么等利空砸下去平空

放量跌破11.8,会去11.2-11.5,主力会在那里集中平仓

放量突破12.5,会去13-13.3,主力会在那里加空

结论: 空单可继续持有,目标11.5,止损下移至12.8。这个位置不宜加仓,等待区间突破。抄底仍需等待10.5-11区域#Gate广场四月发帖挑战

当前空头仓位不降反增,说明主力在12附近又在加空。他们的策略很清晰:区间上沿13.3-13.5加空,区间下沿11.5-11.8平空,中间位置不动。现在价格处于区间中下部,主力选择持仓观望。

接下来剧本:

短期: 继续在11.8-12.5区间震荡,波动会越来越小,成交量继续萎缩。

关键观察:

缩量横盘在12附近,主力在等,要么等一个利好拉上去再加空,要么等利空砸下去平空

放量跌破11.8,会去11.2-11.5,主力会在那里集中平仓

放量突破12.5,会去13-13.3,主力会在那里加空

结论: 空单可继续持有,目标11.5,止损下移至12.8。这个位置不宜加仓,等待区间突破。抄底仍需等待10.5-11区域#Gate广场四月发帖挑战

RIVER0.67%

- 赞赏

- 1

- 评论

- 转发

- 分享

星星之火

星星之火

创建人@gatefunuser_936d

上市进度

100.00%

市值:

$1979.53

更多代币

🎉 #GateSquareAprilPostingChallenge – 庆祝活动开始!🧧

大消息,Gate.io 家人们!

四月发帖挑战现已正式开启,奖励超丰厚。无论你是新手还是资深发帖者,总有适合你的。

让我把你如何一步步赚取奖励讲清楚。

---

✅ 1. 新手礼赠 – 100% 红包

这是你第一次在广场发帖吗?

👉 只要你在四月发出你的第一篇帖子,就保证获得一个红包。不需要运气——百分百。

📌 小贴士:哪怕只是一句“你好,Gate广场!”也算数。别错过这个轻松的赢法。

---

📢 2. 发帖奖励 – 发得越多,红包越大

每一篇高质量帖子都会提高你的获奖几率。

平台同时奖励“发帖数量”和“互动 (点赞、评论、分享)”。

🔁 追求最大奖励的策略:

· 每天至少发 2-3 次 (市场分析、交易布局、表情包或新闻)

· 也去回复别人的帖子——互动能提升你的可见度

· 使用话题标签,例如 #GateSquareAprilPostingChallenge 和 #Gateio

互动越多 = 红包越大。很简单。

---

🏆 3. 分享之王 – 额外奖励 + 200U

把活动链接分享给外部平台 (Twitter、Telegram、Discord、Reddit),甚至也可以发在其他 Gate广场的帖子里。

🎁 奖励:Gate 开瓶器 + 200 USDT (真正的实物奖励!)

�

查看原文大消息,Gate.io 家人们!

四月发帖挑战现已正式开启,奖励超丰厚。无论你是新手还是资深发帖者,总有适合你的。

让我把你如何一步步赚取奖励讲清楚。

---

✅ 1. 新手礼赠 – 100% 红包

这是你第一次在广场发帖吗?

👉 只要你在四月发出你的第一篇帖子,就保证获得一个红包。不需要运气——百分百。

📌 小贴士:哪怕只是一句“你好,Gate广场!”也算数。别错过这个轻松的赢法。

---

📢 2. 发帖奖励 – 发得越多,红包越大

每一篇高质量帖子都会提高你的获奖几率。

平台同时奖励“发帖数量”和“互动 (点赞、评论、分享)”。

🔁 追求最大奖励的策略:

· 每天至少发 2-3 次 (市场分析、交易布局、表情包或新闻)

· 也去回复别人的帖子——互动能提升你的可见度

· 使用话题标签,例如 #GateSquareAprilPostingChallenge 和 #Gateio

互动越多 = 红包越大。很简单。

---

🏆 3. 分享之王 – 额外奖励 + 200U

把活动链接分享给外部平台 (Twitter、Telegram、Discord、Reddit),甚至也可以发在其他 Gate广场的帖子里。

🎁 奖励:Gate 开瓶器 + 200 USDT (真正的实物奖励!)

�

- 赞赏

- 点赞

- 评论

- 转发

- 分享

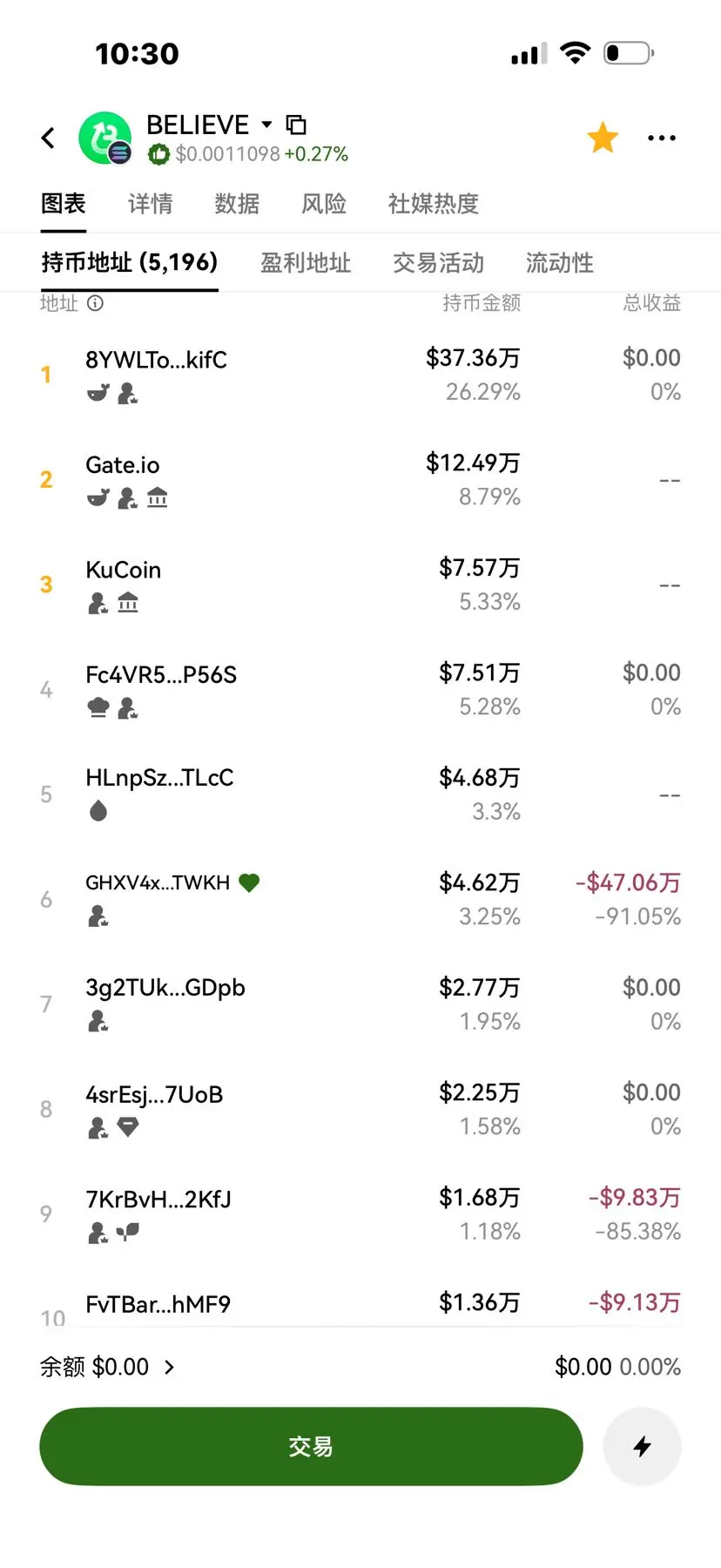

第六地址是回购销毁的吗?还是其它用途?

$相信

$相信

- 赞赏

- 点赞

- 评论

- 转发

- 分享

#Gate广场四月发帖挑战

Drift 2.85亿美元惊天劫案:朝鲜黑客的“潜伏”剧本

“会议接触”是这起 DeFi 史上最大劫案的关键转折点。这并非单纯的技术漏洞,而是一场高度精密的“社会工程”渗透战。朝鲜黑客通过伪装身份,在现实世界中骗取了团队的信任。

1. 攻击真相:不是破门,是“骗钥匙”

“中间人”陷阱:初步调查显示,攻击者并非直接攻破智能合约代码,而是伪装成投资者或合作伙伴,在行业会议或线上会议中接触了 Drift 团队成员。通过长期社交建立信任后,诱导其签署了看似无害实则包含后门权限的交易。

致命组合拳:黑客利用了 Solana 的 Durable Nonce(持久随机数) 功能,让团队提前签署了“延迟执行”的交易。配合 Drift 近期将多签改为 2/5 门槛且取消时间锁(Timelock) 的 governance 变更,黑客在 4 月 1 日瞬间获得了管理员权限并抽干金库。

2. 朝鲜(DPRK)嫌疑:国家级黑客的“标准作业”

手法吻合:区块链分析公司 Elliptic 与 TRM Labs 指出,攻击前的长周期测试交易、快速跨链洗钱模式(迅速将赃款转为 ETH),与 Lazarus Group 等朝鲜国家黑客组织的作案特征高度一致。

资金规模:此次损失约 2.85 亿美元,是 2026 年迄今最大的 DeFi 攻击,也是 Solana 生态史上第二大(仅次于

Drift 2.85亿美元惊天劫案:朝鲜黑客的“潜伏”剧本

“会议接触”是这起 DeFi 史上最大劫案的关键转折点。这并非单纯的技术漏洞,而是一场高度精密的“社会工程”渗透战。朝鲜黑客通过伪装身份,在现实世界中骗取了团队的信任。

1. 攻击真相:不是破门,是“骗钥匙”

“中间人”陷阱:初步调查显示,攻击者并非直接攻破智能合约代码,而是伪装成投资者或合作伙伴,在行业会议或线上会议中接触了 Drift 团队成员。通过长期社交建立信任后,诱导其签署了看似无害实则包含后门权限的交易。

致命组合拳:黑客利用了 Solana 的 Durable Nonce(持久随机数) 功能,让团队提前签署了“延迟执行”的交易。配合 Drift 近期将多签改为 2/5 门槛且取消时间锁(Timelock) 的 governance 变更,黑客在 4 月 1 日瞬间获得了管理员权限并抽干金库。

2. 朝鲜(DPRK)嫌疑:国家级黑客的“标准作业”

手法吻合:区块链分析公司 Elliptic 与 TRM Labs 指出,攻击前的长周期测试交易、快速跨链洗钱模式(迅速将赃款转为 ETH),与 Lazarus Group 等朝鲜国家黑客组织的作案特征高度一致。

资金规模:此次损失约 2.85 亿美元,是 2026 年迄今最大的 DeFi 攻击,也是 Solana 生态史上第二大(仅次于

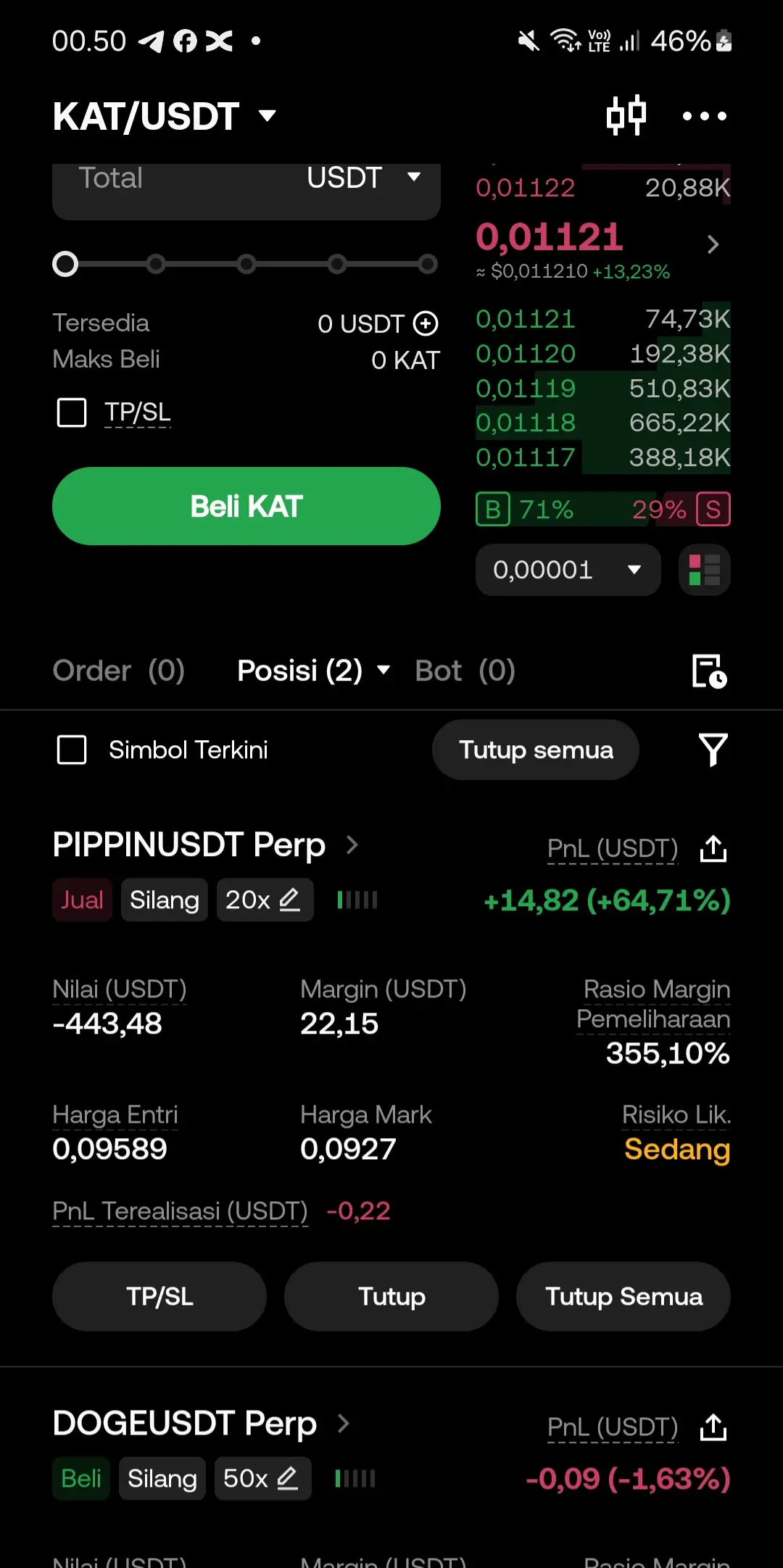

【当前用户分享了他的交易卡片,若想了解更多优质交易信息,请到 App 端查看】

- 赞赏

- 1

- 评论

- 转发

- 分享

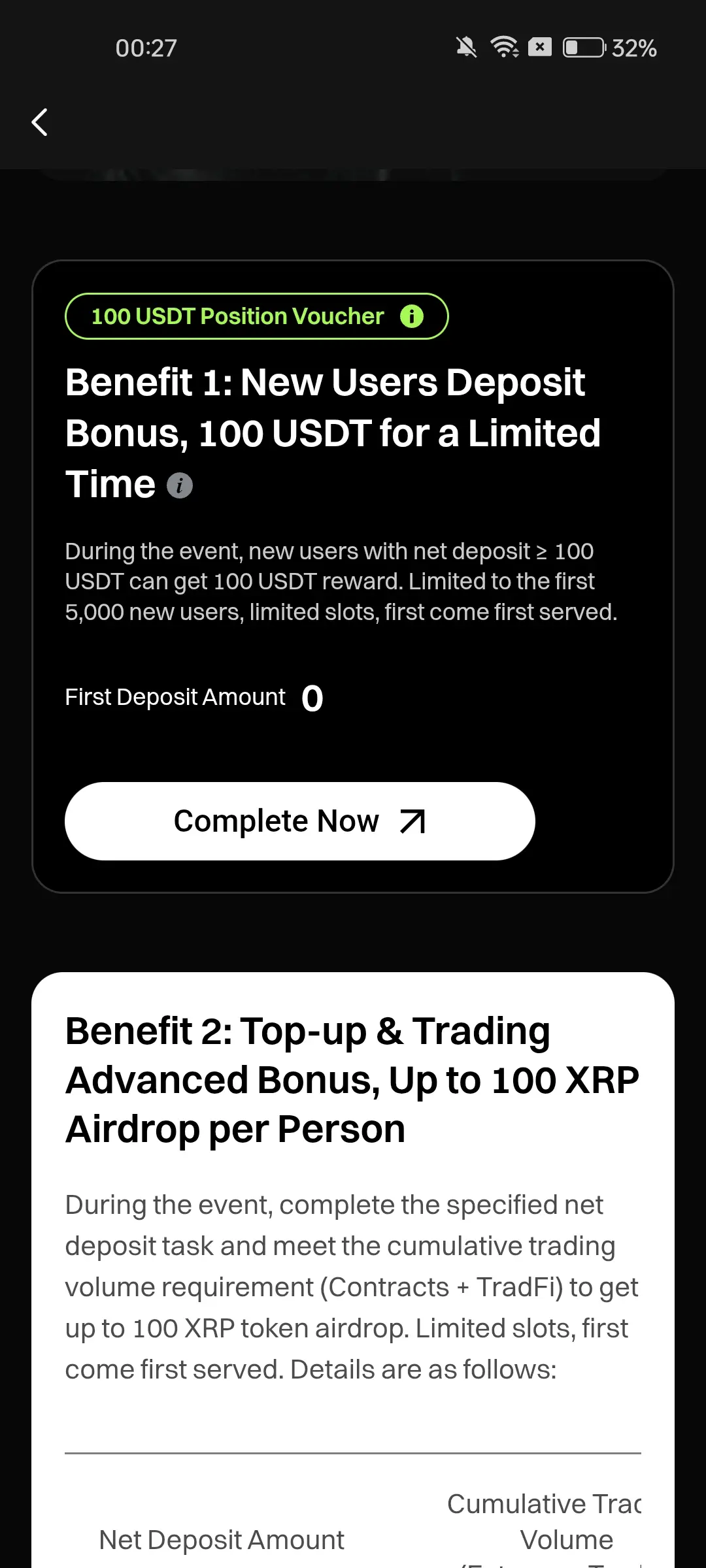

#GateSquareAprilPostingChallenge #GateSquareAprilPostingChallenge #CryptoMarketSeesVolatility 不再仅仅是简单的发帖活动——它已发展成为一个全方位、规模化的加密社交奖励生态系统。活动时间为2026年4月1日至4月15日,这是Gate.io第7届创作者激励计划,体现了用户在加密世界中获得收入方式的重大转变:不仅仅通过交易,也通过创作、互动和影响来实现收益。

本质上,该系统基于一个简单但强大的公式:Post + Engage = Earn。不过,这次活动真正让人印象深刻的是,用户行为将如何深度融入到奖励引擎中。每一个行动——发帖、评论、分享——都会进入动态计分系统,该系统将决定你的排行榜位置,并最终决定你的奖励。

每日发帖奖励系统已进一步完善,以支持持续性。每一次发帖都为你带来获得奖励的机会,例如Shiba Inu代币(最高可达10U每次发帖),并附带可用于交易的席位券(position voucher)。新用户现在在首次发帖时可获得100%的奖励保障,使入门流程比以往更具吸引力。老用户,另一方面,

#IranLandmarkBridgeBombed

#以色列袭击伊朗比特币暴跌

本质上,该系统基于一个简单但强大的公式:Post + Engage = Earn。不过,这次活动真正让人印象深刻的是,用户行为将如何深度融入到奖励引擎中。每一个行动——发帖、评论、分享——都会进入动态计分系统,该系统将决定你的排行榜位置,并最终决定你的奖励。

每日发帖奖励系统已进一步完善,以支持持续性。每一次发帖都为你带来获得奖励的机会,例如Shiba Inu代币(最高可达10U每次发帖),并附带可用于交易的席位券(position voucher)。新用户现在在首次发帖时可获得100%的奖励保障,使入门流程比以往更具吸引力。老用户,另一方面,

#IranLandmarkBridgeBombed

#以色列袭击伊朗比特币暴跌

SHIB0.72%

- 赞赏

- 点赞

- 评论

- 转发

- 分享

#Gate广场四月发帖挑战 带着Gate去旅行 · 世界第一梯

带着Gate小金牛,我们打卡张家界百龙天梯——这座被称为“世界第一梯”的工程奇迹。乘梯而上,不过几十秒,就从谷底直抵云端,窗外三千奇峰拔地而起,如刀削斧凿般矗立在眼前,尽显张家界的鬼斧神工。

我将带着Gate标识的小金牛置于梯口,黑金质感与“世界第一梯”的朱红题字相映,醒目的G标沉稳有力,恰似对“突破高度、稳健前行”的注解。小金牛静静伫立,见证着现代工程与自然奇观的完美融合,也陪着我在瞬息之间,将奇峰云海尽收眼底。

站在崖顶俯瞰,群峰如林,云雾缭绕,才懂何为“张家界顶有神仙”。此行百龙天梯,既有震撼的视觉冲击,也有登顶的从容快意,Gate的陪伴,让每一次向上攀登都更有底气与方向。

#带着Gate去旅行

带着Gate小金牛,我们打卡张家界百龙天梯——这座被称为“世界第一梯”的工程奇迹。乘梯而上,不过几十秒,就从谷底直抵云端,窗外三千奇峰拔地而起,如刀削斧凿般矗立在眼前,尽显张家界的鬼斧神工。

我将带着Gate标识的小金牛置于梯口,黑金质感与“世界第一梯”的朱红题字相映,醒目的G标沉稳有力,恰似对“突破高度、稳健前行”的注解。小金牛静静伫立,见证着现代工程与自然奇观的完美融合,也陪着我在瞬息之间,将奇峰云海尽收眼底。

站在崖顶俯瞰,群峰如林,云雾缭绕,才懂何为“张家界顶有神仙”。此行百龙天梯,既有震撼的视觉冲击,也有登顶的从容快意,Gate的陪伴,让每一次向上攀登都更有底气与方向。

#带着Gate去旅行

- 赞赏

- 6

- 9

- 转发

- 分享

爱情鸟2026 :

:

快上车!🚗查看更多

#StablecoinDebateHeatsUp

稳定币生态系统在2026年正处于关键节点。曾经被视为法币与加密市场之间的简单桥梁,稳定币如今正成为激烈监管审查、市场竞争和投资者辩论的焦点。核心问题不再是稳定币是否必要——它们确实必要——而是哪些模型具有可持续性、可信度,并能支持数字金融的未来。这个辩论涉及监管机构、机构投资者、技术创新者和零售参与者,结果将对全球流动性、金融稳定性和加密货币的采用产生深远影响。

了解稳定币格局

稳定币是与传统货币或资产篮子挂钩的数字资产,以保持价格稳定。它们有多种模型:法币支持(如USDT或USDC)、加密抵押(如DAI)、算法型以及混合方式。法币支持的稳定币依赖银行持有的实际货币储备,提供透明度但依赖中心化实体。加密抵押的稳定币依赖于对波动性资产的超额抵押,存在智能合约和清算风险。算法型稳定币试图通过协议驱动的供应调整在没有储备的情况下保持稳定,但其历史复杂,几次重大崩溃凸显其在压力下的脆弱性。

监管焦点日益增强

全球监管机构正采取更积极的措施。美国财政部、SEC和联邦储备已提出更严格的储备要求、透明度审计和运营合规的建议。欧洲的MiCA框架旨在统一欧元区的稳定币运营,而新加坡、香港等亚洲金融中心也在引入许可制度和报告义务。这一监管加速反映出对稳定币不再是小众工具的认识;它们具有数万亿美元的潜在影响,涉及全球资本流动、金融稳定和货币政策的有效性

查看原文稳定币生态系统在2026年正处于关键节点。曾经被视为法币与加密市场之间的简单桥梁,稳定币如今正成为激烈监管审查、市场竞争和投资者辩论的焦点。核心问题不再是稳定币是否必要——它们确实必要——而是哪些模型具有可持续性、可信度,并能支持数字金融的未来。这个辩论涉及监管机构、机构投资者、技术创新者和零售参与者,结果将对全球流动性、金融稳定性和加密货币的采用产生深远影响。

了解稳定币格局

稳定币是与传统货币或资产篮子挂钩的数字资产,以保持价格稳定。它们有多种模型:法币支持(如USDT或USDC)、加密抵押(如DAI)、算法型以及混合方式。法币支持的稳定币依赖银行持有的实际货币储备,提供透明度但依赖中心化实体。加密抵押的稳定币依赖于对波动性资产的超额抵押,存在智能合约和清算风险。算法型稳定币试图通过协议驱动的供应调整在没有储备的情况下保持稳定,但其历史复杂,几次重大崩溃凸显其在压力下的脆弱性。

监管焦点日益增强

全球监管机构正采取更积极的措施。美国财政部、SEC和联邦储备已提出更严格的储备要求、透明度审计和运营合规的建议。欧洲的MiCA框架旨在统一欧元区的稳定币运营,而新加坡、香港等亚洲金融中心也在引入许可制度和报告义务。这一监管加速反映出对稳定币不再是小众工具的认识;它们具有数万亿美元的潜在影响,涉及全球资本流动、金融稳定和货币政策的有效性

- 赞赏

- 点赞

- 评论

- 转发

- 分享

MOOM

MOOM

创建人@Crypto King2026

上市进度

100.00%

市值:

$1676.41

更多代币

#GateSquareAprilPostingChallenge

SIREN (Siren AI Agent)是一种基于AI和Meme的加密代币,运行在BNB Chain网络上,常与AI+Memecoin的叙事相关联。该项目通过Four.meme平台推出,结合了用于市场分析与meme文化的AI代理,并在2026年3月曾在30天内记录到超过630%的显著涨幅。

神奇

神奇

+4

SIREN Coin主要信息:

网络:BNB Chain (BEP-20 ).

功能:Siren生态系统的实用型代币,包括访问Premium AI Insights (,对“Alpha”信号分析以及鲸鱼追踪),同时还提供治理投票。

叙事:将AI技术(SirenAIAgent)与meme文化融合。

特征:该代币波动性高,以自2026年2月以来涨幅急剧达到“6.000%+”闻名(,但风险也很高。

需要注意的是,SIREN常被描述为高风险项目)high risk(,其中快速上涨往往伴随着潜在的急剧下跌。请务必进行自主研究)Do Your Own Research(。

)$SIREN

SIREN (Siren AI Agent)是一种基于AI和Meme的加密代币,运行在BNB Chain网络上,常与AI+Memecoin的叙事相关联。该项目通过Four.meme平台推出,结合了用于市场分析与meme文化的AI代理,并在2026年3月曾在30天内记录到超过630%的显著涨幅。

神奇

神奇

+4

SIREN Coin主要信息:

网络:BNB Chain (BEP-20 ).

功能:Siren生态系统的实用型代币,包括访问Premium AI Insights (,对“Alpha”信号分析以及鲸鱼追踪),同时还提供治理投票。

叙事:将AI技术(SirenAIAgent)与meme文化融合。

特征:该代币波动性高,以自2026年2月以来涨幅急剧达到“6.000%+”闻名(,但风险也很高。

需要注意的是,SIREN常被描述为高风险项目)high risk(,其中快速上涨往往伴随着潜在的急剧下跌。请务必进行自主研究)Do Your Own Research(。

)$SIREN

SIREN166.6%

- 赞赏

- 4

- 5

- 转发

- 分享

GateUser-6812bfaa :

:

太棒了,兄弟,我差点因为这个币而死。查看更多

提升胜率关键是什么 多空双吃战法大法

- 赞赏

- 点赞

- 评论

- 转发

- 分享

安全投资Tether Gold (XAUT) 🪙

在波动的加密市场中,保持资产价值成为首要任务。一个聪明的解决方案是Tether Gold (XAUT)。不同于普通数字资产,XAUT让您拥有存放在瑞士保险箱中的实物黄金所有权,同时具有数字资产交易的灵活性。

为什么选择XAUT?

稳定性:其价值直接挂钩全球黄金价格。

安全性:由实物储备全力支持。

可及性:可以24/7交易,无需麻烦存放实物金条。

快来利用这个机会多元化您的投资组合!别忘了分享这份教育内容,通过内容挖矿计划获得高达60%的佣金。🚀

#GateSquareAprilPostingChallenge #CryptoInvesting #XAUT #黄金标准

在波动的加密市场中,保持资产价值成为首要任务。一个聪明的解决方案是Tether Gold (XAUT)。不同于普通数字资产,XAUT让您拥有存放在瑞士保险箱中的实物黄金所有权,同时具有数字资产交易的灵活性。

为什么选择XAUT?

稳定性:其价值直接挂钩全球黄金价格。

安全性:由实物储备全力支持。

可及性:可以24/7交易,无需麻烦存放实物金条。

快来利用这个机会多元化您的投资组合!别忘了分享这份教育内容,通过内容挖矿计划获得高达60%的佣金。🚀

#GateSquareAprilPostingChallenge #CryptoInvesting #XAUT #黄金标准

XAUT-0.04%

- 赞赏

- 1

- 评论

- 转发

- 分享

- 赞赏

- 点赞

- 评论

- 转发

- 分享

#WeekendCryptoHoldingGuide

#WeekendCryptoHoldingGuide – 你的完整周末交易手册

加密货币的周末不同。流动性较低,新闻催化剂较少,有时波动更剧烈。但只要有正确的计划,你可以放松心情,同时保护你的投资组合。

让我逐步详细说明如何从星期六到星期日处理你的仓位。

#WeekendCryptoHoldingGuide

🧠 第一部分:周末心态——放松但保持警觉

大多数交易者陷入两种陷阱:

· 过度检查:每10分钟刷新一次图表,担心小的蜡烛影线。

· 准备不足:完全退出市场,然后醒来发现仓位被清算。

✅ 我的周末规则:

每天检查市场3次(早、中、晚)。其他时间用价格提醒。

你是哪一类?回复“过度检查”或“准备不足”👇

⚙️ 第二部分:设置后忘策略 (无需盯盘)

你不需要整个周末都盯着蜡烛图。这里是我懒但盈利的工具包:

A. 网格交易 (现货)

· 适合:ETH、BNB、SOL或任何日波动范围在3‑5%的交易对。

· 在Gate.io设置:

· 波动范围:当前价格±6%

· 网格数量:70–100

· 投资:用你现货余额的20‑30%

· 原理:自动低买高卖。周末震荡=网格利润。

B. DCA(定投)(美元成本平均法)机器人

· 适合:BTC、ETH——长期信仰。

· 设置:每6小时买入20‑50美元,止盈+5%。

· 原理

查看原文#WeekendCryptoHoldingGuide – 你的完整周末交易手册

加密货币的周末不同。流动性较低,新闻催化剂较少,有时波动更剧烈。但只要有正确的计划,你可以放松心情,同时保护你的投资组合。

让我逐步详细说明如何从星期六到星期日处理你的仓位。

#WeekendCryptoHoldingGuide

🧠 第一部分:周末心态——放松但保持警觉

大多数交易者陷入两种陷阱:

· 过度检查:每10分钟刷新一次图表,担心小的蜡烛影线。

· 准备不足:完全退出市场,然后醒来发现仓位被清算。

✅ 我的周末规则:

每天检查市场3次(早、中、晚)。其他时间用价格提醒。

你是哪一类?回复“过度检查”或“准备不足”👇

⚙️ 第二部分:设置后忘策略 (无需盯盘)

你不需要整个周末都盯着蜡烛图。这里是我懒但盈利的工具包:

A. 网格交易 (现货)

· 适合:ETH、BNB、SOL或任何日波动范围在3‑5%的交易对。

· 在Gate.io设置:

· 波动范围:当前价格±6%

· 网格数量:70–100

· 投资:用你现货余额的20‑30%

· 原理:自动低买高卖。周末震荡=网格利润。

B. DCA(定投)(美元成本平均法)机器人

· 适合:BTC、ETH——长期信仰。

· 设置:每6小时买入20‑50美元,止盈+5%。

· 原理

- 赞赏

- 1

- 评论

- 转发

- 分享

#GateSquareAprilPostingChallenge 最值得信赖的奖励一直是最好的

#gate 真的非常感谢🥰平台,这是我用过的最棒的

试试你就不会再尝试其他的,也能一直获得最好的奖励

比特币🚂上涨

#gate 真的非常感谢🥰平台,这是我用过的最棒的

试试你就不会再尝试其他的,也能一直获得最好的奖励

比特币🚂上涨

BTC0.52%

- 赞赏

- 1

- 评论

- 转发

- 分享

#CreatorLeaderboard 🌟 登顶:#CreatorLeaderboard 🌟

你的创造力、洞察力和坚持值得认可!🚀 这里是最具影响力的创作者的舞台,他们以高质量的市场分析、独特的视觉效果和引人入胜的内容激励社区。

💎 如何赢得大奖:

每天分享有洞察力和高价值的内容

结合深度分析与吸引眼球的视觉效果

积极与社区互动以最大化影响

🔥 脱颖而出,获得关注,赢得你在顶级创作者中的一席之地。

📈 排行榜特权:

顶级创作者获得曝光和奖励

对创新和影响力的认可

成为精英创作者圈的一员的机会

查看原文你的创造力、洞察力和坚持值得认可!🚀 这里是最具影响力的创作者的舞台,他们以高质量的市场分析、独特的视觉效果和引人入胜的内容激励社区。

💎 如何赢得大奖:

每天分享有洞察力和高价值的内容

结合深度分析与吸引眼球的视觉效果

积极与社区互动以最大化影响

🔥 脱颖而出,获得关注,赢得你在顶级创作者中的一席之地。

📈 排行榜特权:

顶级创作者获得曝光和奖励

对创新和影响力的认可

成为精英创作者圈的一员的机会

- 赞赏

- 3

- 1

- 转发

- 分享

bigfunzd :

:

1000倍的Vibes 🤑加载更多

加入 4000万 人汇聚的头部社区

⚡️ 与 4000万 人一起参与加密货币热潮讨论

💬 与喜爱的头部博主互动

👍 查看感兴趣的内容

快讯

查看更多置顶

📢 Gate 广场|4/4 热议:#三月非农数据来袭

🚨 美国三月非农就业数据已公布!市场波动或将加剧,你怎么看?

非农数据作为衡量美国经济的重要指标,每次公布都可能引发全球市场震荡。本次数据释放了哪些信号?是否会影响美联储后续政策与市场走势?

🎁 分享观点,抽 5 位锦鲤瓜分 $1,000 仓位体验券!

💬 本期讨论:

1️⃣ 本次非农数据透露了哪些经济信号?

2️⃣ 数据公布后,对加密市场会带来哪些影响?

分享你的观点 👉 https://www.gate.com/post

📅 4/3 15:00 - 4/5 18:00 (UTC+8)📢 GM!Gate 广场|4/5 热议:#假期持币指南

🌿 踏青还是盯盘?#假期持币指南 带你过个“松弛感”长假!

春光正好,你是选择在山间深呼吸,还是在 K 线里找时机?在这个清明假期,晒出你的持币态度,做个精神饱满的交易员!

🎁 分享生活/交易感悟,抽 5 位锦鲤瓜分 $1,000 仓位体验券!

💬 茶余饭后聊聊:

1️⃣ 休假心态: 你是“关掉通知、彻底失联”派,还是“每 30 分钟必刷行情”派?

2️⃣ 懒人秘籍: 假期不想盯盘?分享你的“挂机”策略(定投/网格/理财)。

3️⃣ 四月展望: 假期过后,你最看好哪个币种“春暖花开”?

分享你的假期姿态 👉 https://www.gate.com/post

📅 4/4 15:00 - 4/6 18:00 (UTC+8)✍️ Gate 广场「创作者认证激励计划」进行中!

我们欢迎优质创作者积极创作,申请认证

赢取豪华代币奖池、Gate 精美周边、流量曝光等超 $10,000+ 丰厚奖励!

立即报名 👉 https://www.gate.com/questionnaire/7159

📕 认证申请步骤:

1️⃣ App 首页底部进入【广场】 → 点击右上角头像进入个人主页

2️⃣ 点击头像右下角【申请认证】进入认证页面,等待审核

让优质内容被更多人看到,一起共建创作者社区!

活动详情:https://www.gate.com/announcements/article/47889#Gate广场四月发帖挑战 狂欢开启!🧧

发帖即赚,天天都有红包领,新人100%中奖!

🎁 福利亮点:

✅ 新人礼: 发布广场首帖,100% 必中红包!

✅ 发帖奖: 发帖越多,互动越多,红包金额越大!

✅ 分享王: 转发活动链接到广场或外部平台,送 Gate 开瓶器 + 200U!

✅ 冲榜单: Top 100 都有奖,Gate 13 周年限定礼盒、红牛夹克等您拿!

立即行动,发布你的四月广场第一帖!

👉️ https://www.gate.com/post

🗓 截止日期: 4 月 15 日

详情:https://www.gate.com/announcements/article/50520