Cross-Chain-Brücken-Sicherheitslücke führt zu $3M CrossCurve-Verlust

Verluste bei CrossCurve unterstreichen das hohe Risiko von Cross-Chain-Bridges während Phasen zunehmender Crypto-Angriffe.

CrossCurve stellte den Nutzerbetrieb nach einem Angriff auf seine Cross-Chain-Brücke ein. Der Vorfall zwang die Entwickler, eine Schwachstelle im Smart Contract zu untersuchen. Partner-Protokolle und Sicherheitsfirmen gaben Warnungen heraus, während Gelder on-chain nachverfolgt wurden.

Benutzerinteraktionen eingestellt, während CrossCurve die Schwachstelle im Vertrag prüft

CrossCurve bestätigte am Sonntag, dass seine Cross-Chain-Brücke Ziel eines Angriffs wurde. Das Team führte den Vorfall auf eine Schwachstelle in einem der Smart Contracts der Brücke zurück. Die Nutzer wurden aufgefordert, alle Aktivitäten zu pausieren, während die Entwickler das Problem prüften.

Da Vermögenswerte in mehreren Smart Contracts gehalten werden, erhöht das Verschieben zwischen Netzwerken das Risiko, wenn eine einzelne Komponente ausfällt.

⚠️ DRINGENDE Sicherheitsmitteilung

Liebe Nutzer,

Unsere Brücke ist derzeit Ziel eines Angriffs, bei dem eine Schwachstelle in einem der verwendeten Smart Contracts ausgenutzt wurde.

Bitte pausieren Sie alle Interaktionen mit CrossCurve, während die Untersuchung läuft.

Wir danken für Ihre Geduld und… pic.twitter.com/yfo1KvWoDd

— CrossCurve (@crosscurvefi) 1. Februar 2026

Curve Finance wandte sich kurz nach dem Vorfall an seine Community. Nutzer mit Engagement in CrossCurve-Pools wurden beraten, ihre Positionen neu zu bewerten und zu entscheiden, ob sie ihre Stimmrechte zurückziehen möchten. Die Erklärung forderte vorsichtiges Urteilsvermögen bei Interaktionen mit externen Protokollen in unstabilen Zeiten.

Frühe Überprüfungen zeigten, dass der Schaden auf die Brücke beschränkt war, ohne Probleme bei anderen Protokollkomponenten. Warnungen wurden schnell verschickt, während das Team den Zugang pausierte und die Bewegungen der gestohlenen Gelder verfolgte.

Protokoll fordert Rückgabe der Vermögenswerte nach On-Chain-Überprüfung

Nach der Nachverfolgung der Aktivitäten on-chain stellte das Team fest, dass die Gelder aus dem Exploit in 10 Wallet-Adressen verschoben wurden. CrossCurve gab an, nicht bestätigen zu können, ob diese Wallets den Angreifern gehörten, und sah zu diesem Zeitpunkt kein klares feindliches Verhalten. Dennoch gab das Protokoll zu, dass Nutzer durch den Exploit Gelder verloren hatten.

Als Reaktion appellierten Projektverantwortliche direkt an die Empfänger, die Vermögenswerte zurückzugeben. Das Team bezeichnete die Transfers als unangemessen und bat um Kooperation. Zur Unterstützung der Wiederherstellungsmaßnahmen aktivierte CrossCurve seine SafeHarbor WhiteHat-Politik, die eine Belohnung von bis zu 10% der wiederhergestellten Gelder anbietet, falls der Rest zurückgegeben wird.

Details enthielten eine direkte Kontakt-E-Mail für die Koordination. Eine alternative Möglichkeit erlaubt anonyme Rückgaben über eine festgelegte Wallet-Adresse. Das Team sagte, dass die wiederhergestellten Gelder nach Prüfung an die betroffenen Nutzer zurückgegeben werden.

Außerdem teilte CrossCurve eine Kontakt-E-Mail, um die Rückführung der Gelder zu koordinieren. Eine separate Wallet-Adresse wurde ebenfalls bereitgestellt, für diejenigen, die Vermögenswerte ohne Offenlegung ihrer Identität zurücksenden möchten. Nach Überprüfung plant das Team, die wiederhergestellten Gelder an die betroffenen Nutzer zu verteilen.

Jüngste Sicherheitsverletzungen offenbaren anhaltende Risiken im Bereich der dezentralen Finanzen

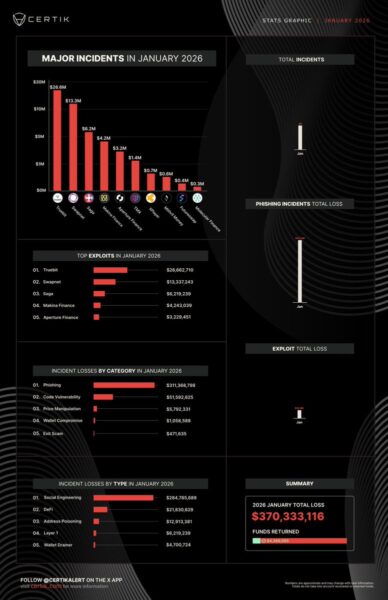

Crypto-Angriffe haben in der Branche zugenommen, wobei der Vorfall bei CrossCurve eine wachsende Liste von Sicherheitsverletzungen ergänzt. Die Sicherheitsfirma CertiK verzeichnete im Januar 2026 Verluste von fast 400 Millionen US-Dollar, mit mehr als 40 größeren Vorfällen.

_Quellenbild: _X/CertiK

Cross-Chain-Systeme sind einem höheren Risiko ausgesetzt, da sie große Mengen an Geldern verwalten und auf komplexen Strukturen basieren. Jüngste Vorfälle zeigen, wie schnell Schaden sich ausbreiten kann, sobald ein Exploit beginnt.

Weitere Opfer im selben Zeitraum waren Swapnet, das 13 Millionen US-Dollar verlor. Saga und Makina Finance meldeten Verluste von 6,2 Millionen bzw. 4,2 Millionen US-Dollar. Step Finance erlitt ebenfalls eine Sicherheitsverletzung, bei der mehrere Treasury- und Gebühren-Wallets geleert wurden, wobei mehr als 261.000 SOL bewegt wurden.

Verluste im Jahr 2025 überstiegen 1 Milliarde US-Dollar und markieren das schlimmste Jahr in der Geschichte der Krypto-Diebstähle. Der Fall CrossCurve ist eine weitere Erinnerung an die anhaltenden Sicherheitslücken im Bereich der dezentralen Finanzen.

Verwandte Artikel

Sillytuna-Hacker ziehen bei gestohlenen Krypto-Geldern über $10M hinweg

Shiba Inu: Warnung ausgegeben, da das Social-Media-Konto eines SHIB-Teilnehmers gehackt wurde - U.Today

IoTeX veröffentlicht ioTube Sicherheitsvorfallbericht: Tatsächlicher Schaden von etwa 4,4 Millionen US-Dollar, vollständige Entschädigung der betroffenen Nutzer zugesagt

Prinzessin-Gruppe waschen in Taiwan 10,7 Milliarden! Entwicklung des eigenen „OJBK Wallet“ verbindet sich mit illegalen Devisenhandel

HypurrFi gibt bekannt, dass in frühen Versionen von Aave V3 eine Rundungsfehler-Sicherheitslücke vorhanden war. Die neuen Kreditvergaben auf den Märkten XAUT0 und UBTC wurden ausgesetzt.

AI-Agenten durchbrechen Cloudflare-Schutz, verschlüsselte DeFi-Frontend-Sicherheit wird erneut auf die Probe gestellt