#LayerZeroCEOAdmitsProtocolFlaws

Declaración del CEO de LayerZero: Vulnerabilidades en el protocolo y tras el $290M Hack

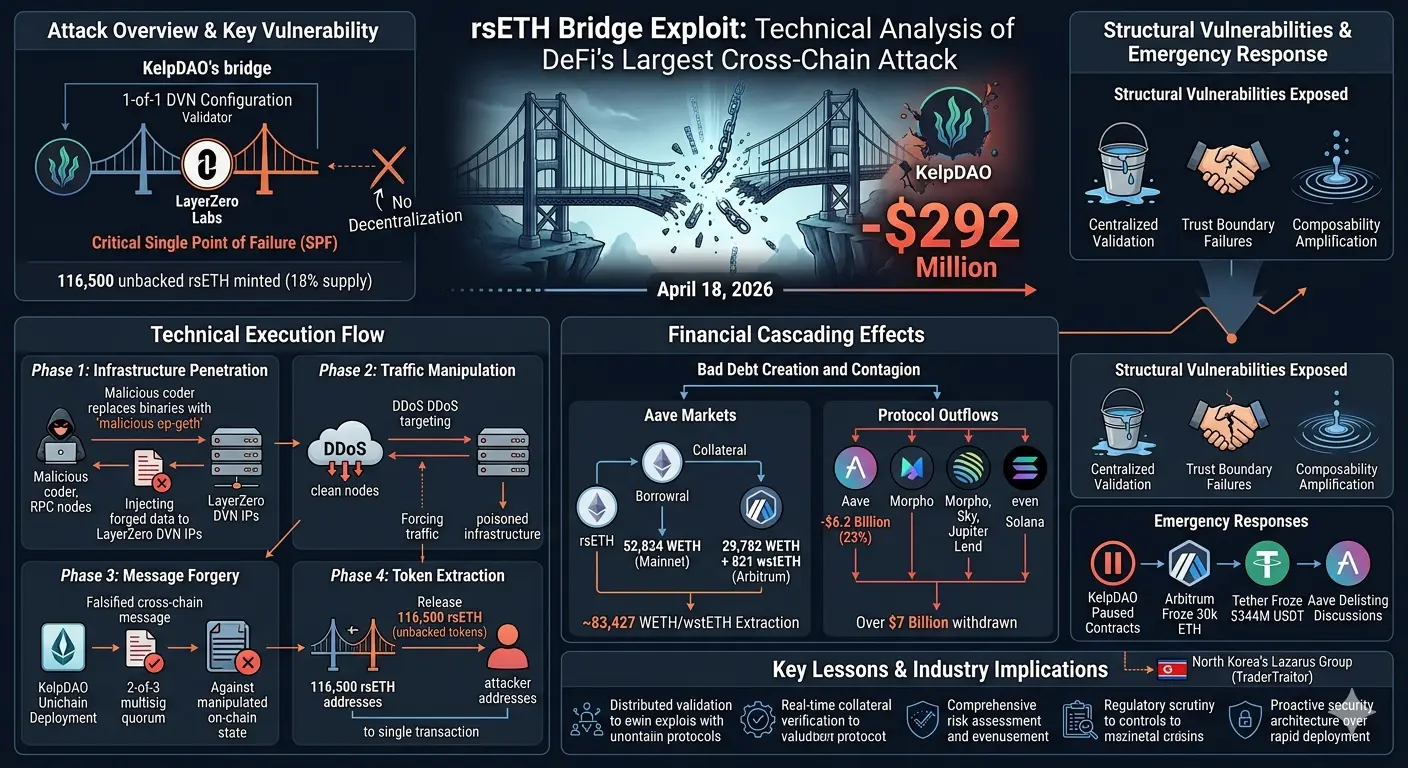

El mundo de las cadenas cruzadas se sacudió en abril-mayo de 2026. El CEO de LayerZero, Bryan Pellegrino, reveló una vulnerabilidad crítica en el contrato de tokens de Across Protocol. La misma semana, explotó el hack de KelpDAO por $292 millones. La comunidad se levantó diciendo: “No basta solo con aumentar el número de validadores”.

1. Declaración del CEO: “Alerta roja” en el contrato de tokens

Pellegrino se dirigió al equipo de Across: “En su implementación ERC20, han dejado accidentalmente una función que debería ser privada como pública. El propietario del contrato puede retirar tokens desde cualquier cartera y poner el saldo a 0. Además, los contratos de Across y UMA tienen permisos de acuñación ilimitados”.

Propuesta de solución: Transfiera la propiedad del contrato a un contrato inteligente inmutable. Desactive los permisos de acuñación/quemado. Porque esta es una vulnerabilidad permanente. Pellegrino: “Si hay bug bounty, escríbanle al equipo de LayerZero”.

2. La catástrofe de $292M KelpDAO: lucha por la responsabilidad

Alrededor del 20 de abril, se vació el puente de LayerZero de KelpDAO: 116,500 rsETH, $292M se fue. Se sospecha del grupo Lazarus.

LayerZero: “El ataque no fue contra nuestro protocolo, sino contra la infraestructura. KelpDAO usaba un DVN 1-de-1, por eso fue un incidente aislado”. Es decir, confiaron en una sola red de validadores, nuestra recomendación era usar múltiples DVN.

La comunidad enojada: “Su infraestructura RPC fue hackeada, no pueden culpar solo a KelpDAO”. El 47% de las aplicaciones aún usan un DVN 1-de-1. Hay un riesgo de $4.5 mil millones.

3. Problema estructural: Arquitectura DVN

LayerZero dice que es “seguridad modular”: Las aplicaciones eligen sus propios DVN. Pero si la configuración predeterminada es débil, los proyectos sin saber confían en un solo validador. Esto también ocurrió en KelpDAO. Los atacantes envenenaron los RPC y aprobaron mensajes falsos.

Stani Kulechov advirtió: “Las explotaciones de puentes son una amenaza existencial para DeFi. Ronin, Poly Network, Nomad y ahora los puentes basados en LayerZero están en la mira”.

Impacto en el mercado • Token ZRO: tras el hack, cayó un 20%, en un rango de $1.47 a $2.28. Aunque en los últimos 3 días subió un 5.18%, la tendencia es bajista. • Riesgo en TVL: más de $4.5 mil millones en OApp, que funciona con un DVN 1-de-1. Si se repite un ataque similar, el contagio sería alto. • Crisis de confianza: se dijo “sin contagio”, pero la comunidad no está convencida. La seguridad de los puentes en DeFi es ahora el prioridad número uno.

Resumen: LayerZero dice que “la aplicación elige su propia seguridad”, pero las configuraciones predeterminadas ponen en riesgo miles de millones. La revelación del Across del CEO tiene buena intención, pero la postura de “la responsabilidad no es nuestra” tras KelpDAO generó rechazo. La seguridad a nivel de protocolo no se resuelve solo con agregar más validadores. Se requiere auditoría, estándares y transparencia en toda la industria.

#GateSquareMayTradingShare

#GateCuadradoCompartiendoTradingDeMayo

#LayerZeroCEOAdmitsProtocolFlaws

Declaración del CEO de LayerZero: Vulnerabilidades en el protocolo y tras el $290M Hack

El mundo de las cadenas cruzadas se sacudió en abril-mayo de 2026. El CEO de LayerZero, Bryan Pellegrino, reveló una vulnerabilidad crítica en el contrato de tokens de Across Protocol. La misma semana, explotó el hack de KelpDAO por $292 millones. La comunidad se levantó diciendo: “No basta solo con aumentar el número de validadores”.

1. Declaración del CEO: “Alerta roja” en el contrato de tokens

Pellegrino se dirigió al equipo de Across: “En su implementación ERC20, han dejado accidentalmente una función que debería ser privada como pública. El propietario del contrato puede retirar tokens desde cualquier cartera y poner el saldo a 0. Además, los contratos de Across y UMA tienen permisos de acuñación ilimitados”.

Propuesta de solución: Transfiera la propiedad del contrato a un contrato inteligente inmutable. Desactive los permisos de acuñación/quemado. Porque esta es una vulnerabilidad permanente. Pellegrino: “Si hay bug bounty, escríbanle al equipo de LayerZero”.

2. La catástrofe de $292M KelpDAO: lucha por la responsabilidad

Alrededor del 20 de abril, se vació el puente de LayerZero de KelpDAO: 116,500 rsETH, $292M se fue. Se sospecha del grupo Lazarus.

LayerZero: “El ataque no fue contra nuestro protocolo, sino contra la infraestructura. KelpDAO usaba un DVN 1-de-1, por eso fue un incidente aislado”. Es decir, confiaron en una sola red de validadores, nuestra recomendación era usar múltiples DVN.

La comunidad enojada: “Su infraestructura RPC fue hackeada, no pueden culpar solo a KelpDAO”. El 47% de las aplicaciones aún usan un DVN 1-de-1. Hay un riesgo de $4.5 mil millones.

3. Problema estructural: Arquitectura DVN

LayerZero dice que es “seguridad modular”: Las aplicaciones eligen sus propios DVN. Pero si la configuración predeterminada es débil, los proyectos sin saber confían en un solo validador. Esto también ocurrió en KelpDAO. Los atacantes envenenaron los RPC y aprobaron mensajes falsos.

Stani Kulechov advirtió: “Las explotaciones de puentes son una amenaza existencial para DeFi. Ronin, Poly Network, Nomad y ahora los puentes basados en LayerZero están en la mira”.

Impacto en el mercado • Token ZRO: tras el hack, cayó un 20%, en un rango de $1.47 a $2.28. Aunque en los últimos 3 días subió un 5.18%, la tendencia es bajista. • Riesgo en TVL: más de $4.5 mil millones en OApp, que funciona con un DVN 1-de-1. Si se repite un ataque similar, el contagio sería alto. • Crisis de confianza: se dijo “sin contagio”, pero la comunidad no está convencida. La seguridad de los puentes en DeFi es ahora el prioridad número uno.

Resumen: LayerZero dice que “la aplicación elige su propia seguridad”, pero las configuraciones predeterminadas ponen en riesgo miles de millones. La revelación del Across del CEO tiene buena intención, pero la postura de “la responsabilidad no es nuestra” tras KelpDAO generó rechazo. La seguridad a nivel de protocolo no se resuelve solo con agregar más validadores. Se requiere auditoría, estándares y transparencia en toda la industria.

#GateSquareMayTradingShare

#GateCuadradoCompartiendoTradingDeMayo

#LayerZeroCEOAdmitsProtocolFlaws