#LayerZeroCEOAdmitsProtocolFlaws

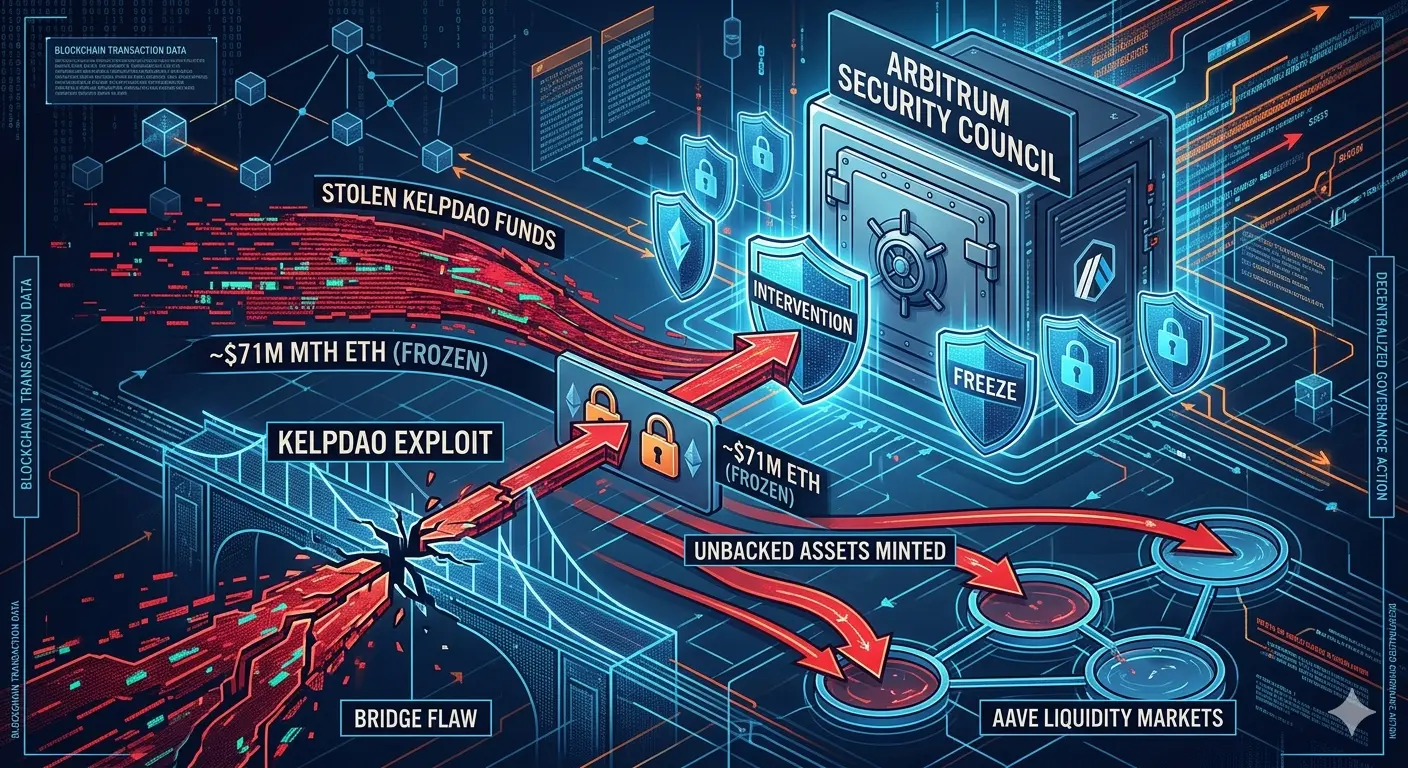

Dans un retournement de situation significatif, le PDG de LayerZero Labs, Bryan Pellegrino, a publiquement admis des défaillances du protocole suite au piratage de 292 millions de dollars de Kelp DAO le 18 avril 2026, où un attaquant a exploité une configuration de sécurité 1/1 pour voler des tokens rsETH.

Publier sa déclaration sur X (anciennement Twitter) le 4 mai 2026, Pellegrino a confessé que le protocole LayerZero n'avait pas réussi à prévenir ou à signaler la configuration dangereuse 1/1. Il a reconnu qu'il "a supposé à tort qu'aucune application ne sécuriserait des milliards en TVL avec une telle configuration". De plus, Pellegrino a admis que LayerZero a aggravé la crise en imposant des changements de quorum RPC sans en informer les clients affectés, qualifiant leur communication de "total échec". Il a conclu en promettant que l'entreprise se recentrerait entièrement sur le service aux émetteurs d'actifs et le lancement prochain de Zero.

Cette admission a marqué un revirement spectaculaire par rapport à la réponse initiale de LayerZero, qui imputait la responsabilité entièrement à la couche application et aux choix de configuration propres à Kelp DAO. Les excuses publiques ont suivi de nombreuses critiques de la communauté crypto, notamment après que des développeurs tiers ont démontré comment la configuration dangereuse 1/1 était mise en avant de manière proéminente dans la documentation officielle de LayerZero comme point de départ. Ce changement de sentiment a finalement forcé Pellegrino à assumer la responsabilité de ce que les critiques ont qualifié d'"arrogance systémique".

Kelp DAO, cependant, reste sceptique. Le 5 mai, ils ont publié une réfutation détaillée arguant que la configuration compromise était la norme de la plateforme, affirmant qu'environ 47 % des 2 665 contrats actifs de LayerZero fonctionnaient avec des configurations 1/1 au moment de l'exploitation. Kelp a également publié des captures d'écran Telegram prétendument montrant un employé de LayerZero approuvant la configuration 1/1 avant l'incident. Kelp a en outre questionné pourquoi la surveillance de LayerZero n'a pas détecté la compromission du nœud RPC avant que les messages falsifiés ne soient signés, une brèche qu'ils relient directement au groupe Lazarus de la Corée du Nord.

En conséquence, Kelp DAO a confirmé sa migration de rsETH de LayerZero vers la norme CCIP de Chainlink sur toutes les chaînes supportées, soulignant la perte permanente de confiance dans l'architecture du protocole.

Dans un retournement de situation significatif, le PDG de LayerZero Labs, Bryan Pellegrino, a publiquement admis des défaillances du protocole suite au piratage de 292 millions de dollars de Kelp DAO le 18 avril 2026, où un attaquant a exploité une configuration de sécurité 1/1 pour voler des tokens rsETH.

Publier sa déclaration sur X (anciennement Twitter) le 4 mai 2026, Pellegrino a confessé que le protocole LayerZero n'avait pas réussi à prévenir ou à signaler la configuration dangereuse 1/1. Il a reconnu qu'il "a supposé à tort qu'aucune application ne sécuriserait des milliards en TVL avec une telle configuration". De plus, Pellegrino a admis que LayerZero a aggravé la crise en imposant des changements de quorum RPC sans en informer les clients affectés, qualifiant leur communication de "total échec". Il a conclu en promettant que l'entreprise se recentrerait entièrement sur le service aux émetteurs d'actifs et le lancement prochain de Zero.

Cette admission a marqué un revirement spectaculaire par rapport à la réponse initiale de LayerZero, qui imputait la responsabilité entièrement à la couche application et aux choix de configuration propres à Kelp DAO. Les excuses publiques ont suivi de nombreuses critiques de la communauté crypto, notamment après que des développeurs tiers ont démontré comment la configuration dangereuse 1/1 était mise en avant de manière proéminente dans la documentation officielle de LayerZero comme point de départ. Ce changement de sentiment a finalement forcé Pellegrino à assumer la responsabilité de ce que les critiques ont qualifié d'"arrogance systémique".

Kelp DAO, cependant, reste sceptique. Le 5 mai, ils ont publié une réfutation détaillée arguant que la configuration compromise était la norme de la plateforme, affirmant qu'environ 47 % des 2 665 contrats actifs de LayerZero fonctionnaient avec des configurations 1/1 au moment de l'exploitation. Kelp a également publié des captures d'écran Telegram prétendument montrant un employé de LayerZero approuvant la configuration 1/1 avant l'incident. Kelp a en outre questionné pourquoi la surveillance de LayerZero n'a pas détecté la compromission du nœud RPC avant que les messages falsifiés ne soient signés, une brèche qu'ils relient directement au groupe Lazarus de la Corée du Nord.

En conséquence, Kelp DAO a confirmé sa migration de rsETH de LayerZero vers la norme CCIP de Chainlink sur toutes les chaînes supportées, soulignant la perte permanente de confiance dans l'architecture du protocole.