Rede de lavagem de dinheiro na Rússia exposta! Bastidores do roubo de 35 milhões de dólares do LastPass

A empresa de informações sobre blockchain TRM Labs divulgou recentemente um relatório de investigação, rastreando mais de 35 milhões de dólares em criptomoedas roubadas de usuários do gerenciador de senhas LastPass, que acabaram entrando na rede de lavagem de dinheiro controlada por grupos de criminosos cibernéticos na Rússia. Este caso teve origem no vazamento de dados do LastPass em 2022, quando hackers tentaram esconder o fluxo de fundos usando protocolos de privacidade e serviços de mistura de moedas, mas ainda assim foram detectados.

De LastPass às rotas de lavagem de dinheiro em bolsas russas

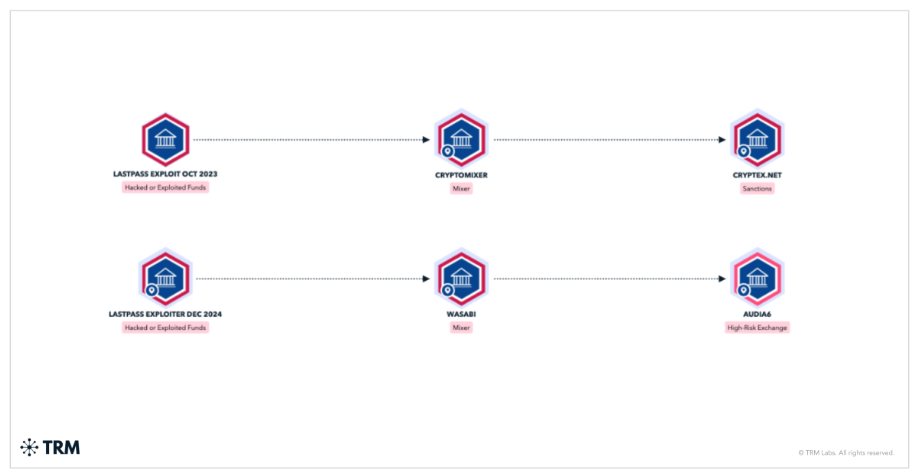

(Origem: TRM Labs)

A investigação da TRM Labs revelou que a rede de lavagem de dinheiro na Rússia emprega estratégias de múltiplas camadas. Os atacantes primeiro convertem diversos ativos digitais roubados de carteiras criptográficas de usuários do LastPass, através de serviços de troca instantânea, em Bitcoin. Essa operação não só simplifica o processamento subsequente, como também aproveita a alta liquidez e o anonimato do Bitcoin, preparando o terreno para a próxima fase de mistura.

Após a conversão, os hackers dividem o Bitcoin em várias partes e os depositam em plataformas de serviços de mistura como Wasabi Wallet e CoinJoin. Esses mecanismos reúnem fundos de múltiplos usuários, reorganizando as transações de forma complexa para confundir a origem e o destino dos fundos. Em teoria, essa técnica torna o fluxo de dinheiro impossível de rastrear, pois cada saída pode derivar de várias entradas diferentes.

No entanto, o relatório da TRM Labs aponta que as estruturas de mistura possuem vulnerabilidades exploráveis. Os analistas identificaram “características consistentes na cadeia” que revelam que essas transações aparentemente dispersas na verdade vêm do mesmo grupo organizado. Os atacantes repetem o uso de certos softwares de carteira para importar chaves privadas, uma técnica que se torna uma pegada digital crucial para o rastreamento. Além disso, os comportamentos antes e depois da mistura mostram padrões contínuos, permitindo que os investigadores “separarem” as transações de mistura e rastreiem o fluxo de fundos sob protocolos de privacidade.

Por fim, os fundos processados por mistura são depositados em exchanges de criptomoedas na Rússia. A principal plataforma de recebimento é a Cryptex, que atualmente está na lista de sanções do OFAC, atendendo especificamente ao ecossistema de crimes cibernéticos na Rússia. Além disso, os investigadores rastrearam cerca de 7 milhões de dólares de fundos roubados que foram direcionados para a Audi6, outra plataforma de troca de moeda que atua na rede de lavagem de dinheiro russa.

O papel das plataformas russas na infraestrutura de lavagem de dinheiro

A investigação da TRM Labs revelou o papel sistemático das plataformas de criptomoedas russas no crime cibernético global. Essas exchanges não são apenas provedores de serviços passivos, mas sim parte de uma infraestrutura criminosa construída de forma proativa.

O relatório destaca que as carteiras que interagem com mixers exibem “ligações operacionais” com a Rússia antes e depois do processo de lavagem. Isso indica que os hackers não apenas alugam infraestrutura de terceiros, mas operam diretamente dentro da Rússia. Desde a arquitetura técnica até o fluxo de fundos, toda a rede de lavagem de dinheiro está enraizada em organizações criminosas underground russas, formando um modelo de operação altamente profissional e organizado.

A sanção da exchange Cryptex pelo OFAC evidencia o esforço do governo dos EUA contra a rede de lavagem de dinheiro russa. No entanto, os efeitos práticos das sanções são limitados, pois essas plataformas atendem principalmente a usuários locais russos e a entidades que buscam evitar sanções, tendo uma dependência mínima do mercado internacional. A existência de plataformas como Audi6 demonstra que, mesmo com sanções, a rede de lavagem de dinheiro na Rússia consegue rapidamente estabelecer canais alternativos.

As três principais funções de lavagem de dinheiro das plataformas russas

Fornecimento de liquidez instantânea: As exchanges russas oferecem canais rápidos para converter criptomoedas roubadas em dinheiro fiduciário ou outros ativos difíceis de rastrear.

Evasão de fiscalização internacional: Essas plataformas geralmente não cumprem as normas de KYC (Conheça seu Cliente) e AML (Anti-Lavagem de Dinheiro), proporcionando proteção de anonimato para fundos criminosos.

Criação de ecossistema fechado: Desde os serviços de mistura até a conversão final, a rede de lavagem de dinheiro russa forma uma cadeia de produção completa, permitindo que hackers concluam todo o processo sem precisar recorrer às exchanges internacionais.

Avanços na tecnologia de prova de blockchain desvendam o nevoeiro da mistura

O sucesso da TRM Labs em rastrear a rede de lavagem de dinheiro russa deve-se à técnica de “análise de continuidade comportamental”. A análise tradicional de blockchain depende de rastreamento por grafos de transações, mas a introdução de mixers complicou essa relação direta. A inovação da TRM Labs está em identificar, a partir de padrões de comportamento e não de transações isoladas, as pegadas digitais que os hackers deixam durante as operações.

Especificamente, os analistas descobriram que a forma como os atacantes importam chaves privadas ao transferir fundos de carteiras roubadas possui características únicas. Detalhes técnicos na manipulação de chaves privadas por diferentes softwares de carteira deixam rastros detectáveis na cadeia. Além disso, os hackers demonstram padrões consistentes em relação ao timing, divisão de fundos e frequência de transações, e a análise de agrupamentos dessas características permite relacionar centenas de carteiras aparentemente desconectadas ao mesmo grupo criminoso.

O relatório aponta que, até o final de 2025, os criminosos continuam roubando ativos de cofres LastPass invadidos. Isso mostra que o impacto do vazamento de dados de 2022 ainda não terminou, e que algumas carteiras de vítimas ainda têm chaves privadas sob controle dos hackers. A operação contínua da rede de lavagem de dinheiro russa indica que, enquanto esses infraestruturas ilegais existirem, o crime cibernético continuará lucrando.

Este caso tem profundas implicações para a regulamentação de criptomoedas e a indústria de segurança digital global. Comprova que, mesmo as tecnologias de privacidade mais avançadas, não conseguem impedir totalmente a análise especializada de blockchain, além de revelar a realidade de a Rússia atuar como um refúgio para o crime cibernético mundial. Para os usuários, recomenda-se ativar todas as funções de segurança disponíveis ao usar gerenciadores de senhas e trocar periodicamente as chaves privadas de carteiras criptográficas, evitando se tornar vítima de vazamentos de dados de longo prazo.