Global Ledger:加密貨幣洗錢僅需 2 秒,駭客搶在揭露前轉走 76% 贓款

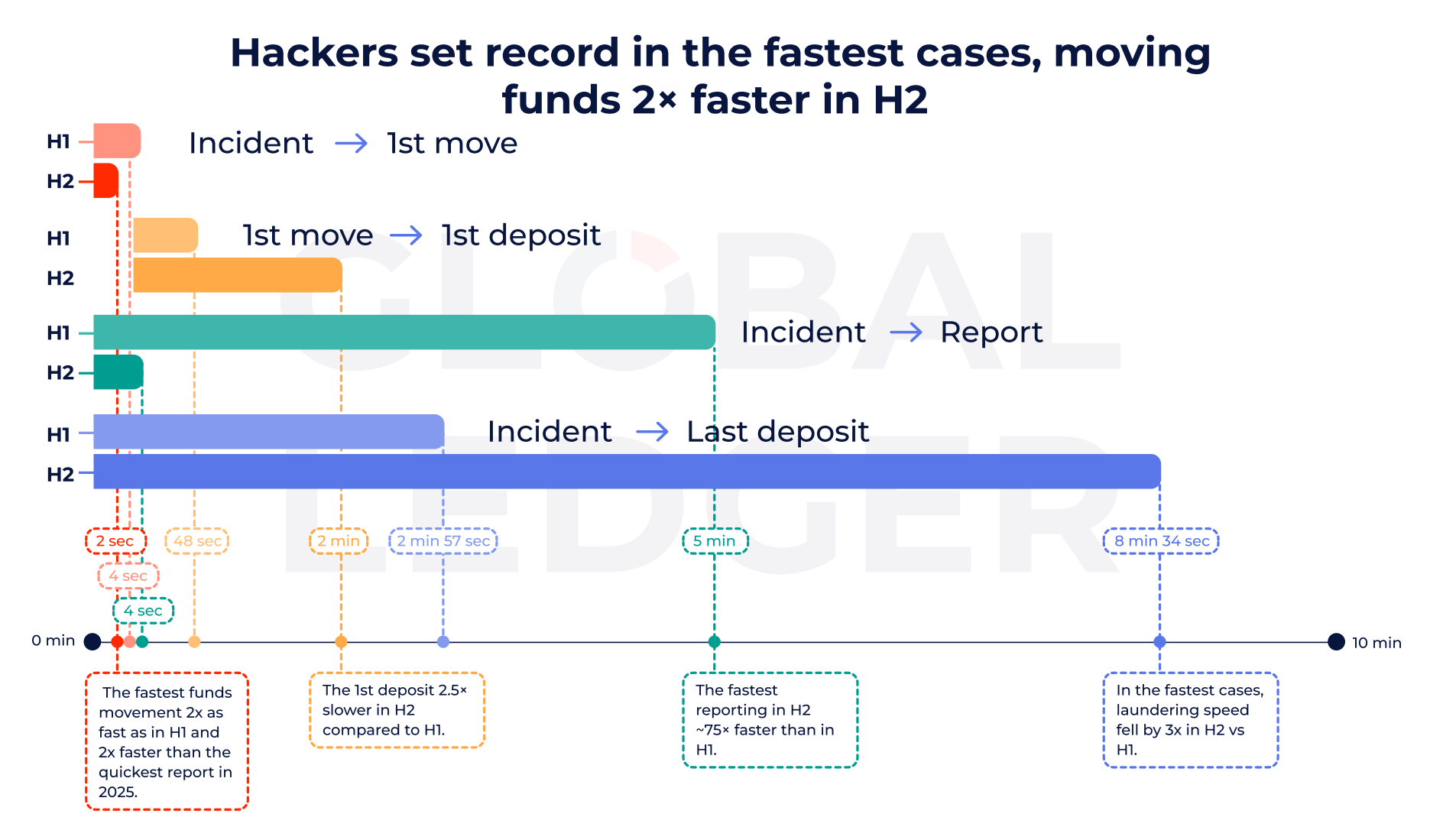

加密貨幣駭客現在最快能在攻擊開始後 2 秒鐘內轉移竊取資金,在大多數情況下會在受害者披露資料外洩前就轉移資產。Global Ledger 分析 2025 年 255 起加密駭客事件得出最明確結論。76% 駭客攻擊中資金在公開揭露前已轉移,下半年這一比例上升至 84.6%。

76% 贓款在揭露前轉移的速度革命

(來源:Global Ledger)

這種速度令人震驚。根據《Global Ledger》報導,76% 的駭客攻擊事件中,資金在公開揭露前就已經轉移,下半年這一比例上升至 84.6%。這意味著攻擊者往往在交易所、分析公司或執法部門能夠協調應對之前就採取行動。

這種「搶在揭露前」的策略極為高明。當駭客事件尚未公開時,被盜地址未被標記,交易所和區塊鏈分析公司不知道這些地址是贓款。此時轉移資金,可以暢通無阻地進行,不會觸發任何警報或凍結。一旦事件公開,這些地址會被迅速列入黑名單,後續轉移會面臨重重障礙。

從 2025 上半年的 76% 上升到下半年的 84.6%,顯示駭客的速度還在加快。這種演進可能源於:自動化腳本的改進(駭客成功後立即觸發轉帳腳本)、對受害者反應時間的精準計算、以及跨鏈橋等工具的成熟使轉移更便捷。對受害者而言,這種速度意味著「發現被盜」與「資金已轉走」之間的時間窗口接近於零,幾乎沒有凍結資產的機會。

然而,速度只能說明部分問題。雖然首次轉帳現在幾乎是即時的,但完整的加密貨幣洗錢過程需要更長。2025 年下半年,駭客平均需要大約 10.6 天才能到達交易所或混合器等最終存款點,而今年早些時候大約需要 8 天。簡而言之,短跑速度更快,馬拉松速度更慢。

加密貨幣洗錢的兩階段時間線

第一階段(轉移):2 秒內從受害地址轉出,搶在揭露前

第二階段(洗錢):平均 10.6 天到達最終存款點,多層路由規避追蹤

趨勢變化:轉移加快(84.6% 揭露前完成)、洗錢放慢(從 8 天增至 10.6 天)

這種轉變反映了揭露後監管的加強。一旦事件公開,交易所和區塊鏈分析公司就會對地址進行標記,並加強審查。因此,攻擊者會將資金分成更小的部分,並透過多層路由進行轉移,然後再嘗試兌現。

橋接 20.1 億與 Tornado Cash 復活

(來源:Global Ledger)

橋樑已成為此過程的主要通道。近一半的被盜資金約 20.1 億美元都是透過跨鏈橋樑轉移的。這比透過混幣器或隱私協議轉移的金額高出三倍多。光是去年轟動市場的 CEX 被盜案中,94.91% 的被竊資金就透過橋接器流動。

跨鏈橋成為加密貨幣洗錢主流工具的原因在於其便利性和隱蔽性。當駭客將以太坊上的贓款透過橋接轉到 BNB Chain 或 Polygon 時,追蹤難度大增。不同鏈的地址格式不同、區塊鏈瀏覽器分離、以及執法機構需要跨鏈協調,這些因素都為駭客爭取了時間。此外,許多小型鏈的監管和分析工具不如以太坊完善,轉移到這些鏈後更容易「消失」。

20.1 億美元相當於 2025 年被盜總額 40.4 億的約 50%。這種高度集中於單一洗錢管道的現象,既是執法的機會也是挑戰。機會在於,若能加強對跨鏈橋的監控(如要求橋接協議實施 KYC、凍結可疑交易),可能攔截一半的加密貨幣洗錢活動。挑戰在於,跨鏈橋通常是去中心化的,沒有中央實體可以強制執行這些措施。

與此同時,Tornado Cash 協議重新受到關注。該協定在 2025 年發生的駭客攻擊事件中出現率高達 41.57%。報告指出,受制裁政策變動的影響,其使用份額在下半年大幅成長。Tornado Cash 是以太坊上的混幣協議,它將多個用戶的資金混合,使得追蹤特定資金的來源變得極為困難。美國財政部在 2022 年將 Tornado Cash 列入制裁名單,但其智能合約仍在鏈上運行,無法被關閉。

41.57% 的出現率顯示,即使面臨制裁風險,駭客仍大量使用 Tornado Cash。這可能因為:制裁執行力度在川普政府時期減弱、駭客願意承擔制裁風險以換取隱私、或 Tornado Cash 的技術效果確實優於其他混幣工具。這種「制裁失效」的現象,凸顯了去中心化協議監管的根本困境。

一半贓款藏匿未動的詭異現象

同時,下半年直接提現到中心化交易所的資金大幅下降。DeFi 平台被盜資金的份額不斷上升。攻擊者似乎會避開顯而易見的提現管道,直到人們的注意力轉移為止。值得注意的是,分析顯示約有 49% 的被盜加密貨幣仍未被使用。這意味著數十億美元仍留在某些人的錢包裡,可能被用於未來的洗錢活動。

一半贓款未動是極為詭異的現象。這 49% 約相當於 19.8 億美元,被駭客控制但尚未嘗試變現或洗錢。可能的原因包括:駭客在等待案件熱度降低再行動、資金量過大無法在短時間內洗清、或駭客本身就是長期投資者將比特幣視為價值儲存無需急於變現。

這種「藏匿」策略對追回資金是雙刃劍。一方面,只要資金未動,理論上仍有追回可能,若執法機構能定位駭客並控制其私鑰。但另一方面,這些資金可能在數月甚至數年後突然啟動洗錢,屆時案件熱度已過,監控力度下降,成功洗清的機率更高。

問題的嚴重程度依然不容忽視。以太坊的損失高達 24.4 億美元,佔總損失的 60.64%。總共發生了 255 起竊盜事件,涉案金額達 40.4 億美元。然而,資金恢復情況仍然有限。只有約 9.52% 的資金被凍結,而最終返還的資金僅佔 6.52%。

這種極低的追回率(僅 6.52%)是加密犯罪最令人沮喪的現實。在傳統金融系統中,銀行搶劫或電匯詐騙的追回率通常達 30-50%,因為資金流經受監管的金融機構,可以凍結和追回。但在加密世界,一旦資金轉入駭客控制的錢包,除非駭客自願歸還或被執法機構抓獲,否則幾乎無法追回。這種「一旦被盜、永久損失」的特性,是加密資產最大的安全風險之一。

綜合來看,這些發現呈現出一個清晰的模式:攻擊者在入侵後的最初幾秒鐘內以機器速度進行攻擊。防守方反應遲緩,迫使犯罪者採取更為緩慢、精心策劃的洗錢策略。這場競賽並未結束,只是進入了一個新的階段——一開始以秒計算,而結束時則以天計算。

相關文章