OpenClaw ลงทะเบียนใน AWS ช่องโหว่ด้านความปลอดภัยร้ายแรงเปิดเผย 4 หมื่นกว่าอินสแตนซ์ระบบคลาউด์

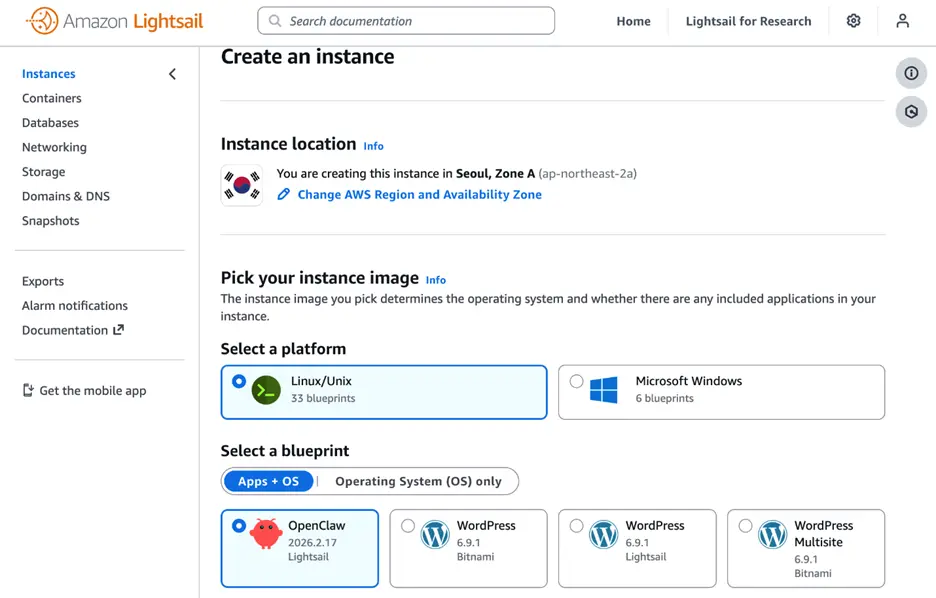

บริการเปิดตัวการโฮสต์ OpenClaw ด้วยคลิกเดียวบน Amazon Lightsail ของ Amazon Web Services (AWS) ซึ่งเป็นผลิตภัณฑ์เซิร์ฟเวอร์เสมือนแบบเบา เพื่อเสนอโซลูชันการปรับใช้บนคลาวด์ที่ง่ายขึ้นสำหรับเฟรมเวิร์ก AI ตัวนี้ อย่างไรก็ตาม การเปิดตัวครั้งนี้เกิดขึ้นในช่วงที่วิกฤตด้านความปลอดภัยของ OpenClaw กำลังลุกลามอย่างต่อเนื่อง รายงานพบว่าใน 82 ประเทศทั่วโลก มีตัวอย่างที่เปิดเผยและแสดงต่อสาธารณะจำนวน 42,900 ตัวอย่าง

การโฮสต์บน AWS Lightsail: รายละเอียดทางเทคนิคและการวางตำแหน่ง

AWS ระบุว่าการรวมกันนี้เป็นการตอบสนองต่อเสียงสะท้อนจากลูกค้าเกี่ยวกับความซับซ้อนในการตั้งค่า OpenClaw ด้วยตนเองอย่างแพร่หลาย Lightsail ได้เตรียมภาพร่าง (Blueprint) สำหรับ Amazon Bedrock ซึ่งรวมถึงการผนวก Claude Sonnet 4.6 เป็นค่าเริ่มต้น และใช้สคริปต์ CloudShell เพื่อสร้างบทบาท IAM ที่จำเป็นโดยอัตโนมัติ หลังจากผู้ใช้เลือกภาพร่าง OpenClaw แล้ว ก็สามารถเชื่อมต่อกับ AI ตัวแทนผ่านเบราว์เซอร์และคีย์ SSH ได้โดยตรง ผ่าน WhatsApp, Telegram, Slack, Discord หรืออินเทอร์เฟซเว็บ

จากบริบทความนิยม ความเร็วในการเติบโตของ OpenClaw น่าทึ่ง: ถูกสร้างโดย Peter Steinberger เมื่อพฤศจิกายน 2025 (เดิมชื่อ Clawdbot ก่อนเปลี่ยนชื่อเป็น Moltbot และสุดท้ายเป็น OpenClaw) ในต้นปี 2026 ก็แพร่กระจายอย่างรวดเร็วแบบไวรัส ภายในไม่กี่สัปดาห์ มีดาวกว่า 100,000 ดวง ปัจจุบันกลายเป็นหนึ่งในคลังโค้ดบน GitHub ที่มีดาวมากที่สุด นอกเหนือจาก Linux และ React Steinberger เข้าร่วม OpenAI เมื่อเดือนกุมภาพันธ์ปีนี้ และปัจจุบัน OpenClaw ได้เปลี่ยนเป็นมูลนิธิเปิดซอร์สที่ได้รับทุนสนับสนุนจาก OpenAI แล้ว

CVE-2026-25253 และการเปิดเผยตัวอย่างจำนวนมาก: ภาพรวมสถานะด้านความปลอดภัย

ความท้าทายด้านความปลอดภัยหลักที่ AWS เผชิญในครั้งนี้คือช่องโหว่ร้ายแรงที่ได้รับการบันทึกไว้อย่างละเอียดและปรากฏการณ์การเปิดเผยข้อมูลจำนวนมากที่ตามมา:

CVE-2026-25253 (เปิดเผยเมื่อ 1 กุมภาพันธ์ 2026): ส่งผลกระทบต่อการติดตั้ง OpenClaw ทุกเวอร์ชันก่อน 29 มกราคม 2026 ซึ่งอนุญาตให้ผู้โจมตีสามารถเข้าถึงรหัสระยะไกลด้วยการขโมยโทเค็น WebSocket ได้อย่างง่ายดาย ผู้โจมตีสามารถสร้าง URL อันตราย เมื่อผู้ใช้คลิกแล้ว โทเค็นการยืนยันตัวตนจะถูกส่งอัตโนมัติไปยังเซิร์ฟเวอร์ที่ควบคุมโดยผู้โจมตี โดยไม่ต้องให้ผู้ใช้ดำเนินการใดๆ เพิ่มเติม

สถิติการเปิดเผยข้อมูล: Hunt.io พบตัวอย่างที่เปิดเผยกว่า 17,500 ตัวอย่าง; Bitsight บันทึกตัวอย่างกว่า 30,000 ตัวอย่างในช่วงเดือนมกราคมถึงกุมภาพันธ์; SecurityScorecard การสแกนทั่วโลกยืนยันว่ามีตัวอย่างเปิดเผยจำนวน 42,900 ตัวอย่าง โดยในจำนวนนี้มี 15,200 ตัวอย่างที่ได้รับการยืนยันว่ามีช่องโหว่ RCE (Remote Code Execution)

การกระจายการใช้งานบนคลาวด์: ตัวอย่างที่เปิดเผย 98.6% ทำงานบนแพลตฟอร์มคลาวด์ เช่น DigitalOcean, Alibaba Cloud, Tencent Cloud และ AWS ซึ่งไม่ใช่เครือข่ายภายในบ้าน แสดงให้เห็นว่าตัวอย่างเหล่านี้ถูกใช้งานอย่างแพร่หลายในสภาพแวดล้อมองค์กรและนักพัฒนา

เป้าหมายการขโมยข้อมูลรับรอง: แต่ละตัวอย่าง OpenClaw จะเก็บคีย์ API สำหรับบริการต่างๆ เช่น Claude, OpenAI, Google AI ซึ่งเป็นเป้าหมายสำคัญสำหรับแฮกเกอร์ในการขโมยข้อมูลรับรอง

นอกจากนี้ ยังมีการตอบสนองในระดับรัฐบาล เช่น กระทรวงอุตสาหกรรมและเทคโนโลยีสารสนเทศของจีนออกประกาศเตือนด้านความปลอดภัย และบริษัทเทคโนโลยีในเกาหลีใต้ห้ามใช้งาน OpenClaw ภายในองค์กร

มลพิษในซัพพลายเชนและความเสี่ยงด้านความปลอดภัยเชิงโครงสร้าง

นอกจากช่องโหว่ที่รู้จักกันดีแล้ว นักวิจัยด้านความปลอดภัยยังเปิดเผยปัญหาเชิงโครงสร้างที่ลึกซึ้งกว่า:

มลพิษในซัพพลายเชนของ ClawHub: Bitdefender พบแพ็กเกจอันตรายประมาณ 900 ชุดในศูนย์ความสามารถของ OpenClaw ชื่อ ClawHub คิดเป็นประมาณ 20% ของแพ็กเกจทั้งหมดที่เผยแพร่ไป แพ็กเกจอันตรายเหล่านี้ประกอบด้วยมัลแวร์ปลอมตัวเป็นเครื่องมือใช้งาน เช่น โปรแกรมขโมยข้อมูลรับรอง, ช่องโหว่หลังบ้านสำหรับการเข้าถึงถาวร, และมัลแวร์ขั้นสูงที่ใช้การเข้ารหัสเพื่อหลบเลี่ยงการตรวจสอบโค้ด ตัวอย่างความสามารถของ OpenClaw ทำงานในระดับระบบปฏิบัติการ สามารถเข้าถึงข้อมูล คีย์ API และไฟล์โดยตรง ซึ่งส่งผลกระทบต่อซัพพลายเชนมากกว่าระบบน npm หรือ PyPI อย่างมาก

การโจมตีด้วยการแทรกคำแนะนำ (Prompt Injection): งานวิจัยของ Giskard ชี้ให้เห็นว่า คำแนะนำที่ออกแบบมาอย่างรอบคอบสามารถดึงคีย์ API ตัวแปรสภาพแวดล้อม และข้อมูลรับรองส่วนตัวจากตัวแทนที่กำลังทำงานอยู่ ซึ่งเป็นปัญหาเชิงโครงสร้างที่ไม่สามารถแก้ไขได้โดยกลไก sandbox ที่มาจากภาพร่าง Lightsail

เอกสารของ AWS ยอมรับว่า “การดำเนินการ OpenClaw อย่างไม่ระมัดระวังอาจก่อให้เกิดภัยคุกคามด้านความปลอดภัย” และแนะนำให้ไม่เปิดเผยเกตเวย์สาธารณะ, เปลี่ยนโทเค็นเป็นระยะ, เก็บข้อมูลรับรองในตัวแปรสภาพแวดล้อมแทนไฟล์คอนฟิก แต่คำแนะนำเหล่านี้ไม่ได้ให้คำอธิบายอย่างครอบคลุมเกี่ยวกับการเสริมความปลอดภัยอย่างเต็มที่

คำถามที่พบบ่อย

AWS Lightsail มาตรการด้านความปลอดภัยที่ให้มาสามารถป้องกันผู้ใช้ OpenClaw จากช่องโหว่ที่รู้จักได้หรือไม่?

ภาพร่าง Lightsail มีการเสริมความปลอดภัย เช่น การรันใน sandbox การยืนยันตัวตนผ่านอุปกรณ์ และการเข้าถึงแบบ TLS/HTTPS อัตโนมัติ ซึ่งช่วยลดความเสี่ยงบางส่วน อย่างไรก็ตาม ไม่สามารถป้องกันช่องโหว่เช่น CVE-2026-25253 ที่ต้องอัปเกรดเป็นเวอร์ชันเฉพาะได้ (เอกสารของ AWS ควรระบุข้อกำหนดเวอร์ชันอย่างชัดเจน) และไม่สามารถแก้ไขปัญหาการแทรกคำแนะนำหรือมลพิษในซัพพลายเชนของ ClawHub ได้โดยตรง

องค์กรควรใช้งาน OpenClaw ในสภาพแวดล้อมการผลิตหรือไม่?

การศึกษาของ Token Security พบว่า 22% ขององค์กรมีพนักงานรัน OpenClaw โดยไม่ได้รับอนุญาตจากฝ่ายไอที ซึ่งสร้างปรากฏการณ์ “AI เงา” ก่อนนำเวอร์ชันที่โฮสต์บน AWS Lightsail ไปใช้อย่างเต็มรูปแบบ องค์กรควรประเมินอย่างรอบคอบก่อนว่า: (1) ได้อัปเกรดเป็นเวอร์ชันที่แก้ไข CVE-2026-25253 แล้วหรือไม่; (2) แหล่งที่มาของแพ็กเกจใน ClawHub เชื่อถือได้หรือไม่; (3) สิทธิ์ระดับระบบ (การเข้าถึงไฟล์ การรันสคริปต์ การควบคุมเบราว์เซอร์) สอดคล้องกับนโยบายด้านความปลอดภัยขององค์กรหรือไม่

หลังจาก OpenClaw เปลี่ยนเป็นมูลนิธิเปิดซอร์สแล้ว ปัญหาด้านความปลอดภัยดีขึ้นหรือไม่?

OpenClaw ได้เปลี่ยนเป็นมูลนิธิอิสระที่ได้รับทุนสนับสนุนจาก OpenAI โดยกลุ่มผู้ดูแลชุมชนที่ได้รับอนุญาตภายใต้ MIT จะดำเนินการพัฒนาโครงการต่อไป โครงสร้างของมูลนิธิในเชิงทฤษฎีสามารถให้การบริหารจัดการที่ยั่งยืนและลดความเสี่ยงจากผู้ดูแลเพียงคนเดียว อย่างไรก็ตาม ปัญหามลพิษในซัพพลายเชนของ ClawHub เป็นปัญหาเชิงโครงสร้างของระบบนิเวศ ซึ่งสะท้อนให้เห็นว่าระบบการตรวจสอบแพ็กเกจในระดับอุตสาหกรรมยังขาดความเข้มงวด จึงจำเป็นต้องสร้างกระบวนการตรวจสอบแพ็กเกจที่เข้มงวดยิ่งขึ้น ไม่ใช่แค่เปลี่ยนแปลงโครงสร้างองค์กรเท่านั้น